Czy kody QR są bezpieczne? Dowiedz się, jak wykrywać i unikać oszustw

Kody QR są integralnym aspektem współczesnego społeczeństwa, umożliwiając dostęp do informacji cyfrowych, takich jak portale płatnicze lub menu restauracji, dzięki szybkiemu i łatwemu skanowaniu.

Jednak powszechne stosowanie tych rozwiązań sprawiło, że stały się one głównym celem cyberprzestępców, którzy chcą rozprzestrzeniać złośliwe oprogramowanie, kraść dane lub popełniać oszustwa.

Niebezpieczeństwo związane z kodami QR leży w ich prostocie: złośliwy kod może wydawać się identyczny z legalnym. Nawet zaawansowane narzędzia bezpieczeństwa nie mogą zapobiec ludzkiemu błędowi przypadkowego skanowania fałszywego kodu, co oznacza, że czujność ma kluczowe znaczenie.

Ten przewodnik wyposaży Cię w wiedzę umożliwiającą bezpieczną nawigację po kodach QR. Omawia, jak działają, odkrywa taktyki oszustw i zawiera praktyczne wskazówki, które pomogą Ci zidentyfikować i uniknąć złośliwych kodów.

Co to jest kod QR?

Kod QR, czyli kod Quick Response (szybkiej reakcji), to dwuwymiarowy kod, który urządzenia cyfrowe mogą szybko odczytać. Każdy kod QR ma wyraźny czarno-biały wzór kropek, a każda z tych kropek tworzy jeden z maksymalnie 177 x 177 zakodowanych modułów. Kody QR zostały wynalezione przez Masahiro Harę i Takayuki Nagayę z Denso Wave w 1994 roku, w celu zwiększenia wydajności skanowania kodów cyfrowych.

Obecnie kody QR są wszechstronnymi narzędziami do natychmiastowej wymiany informacji, zdolnymi do przechowywania znacznie większej ilości danych niż tradycyjne jednowymiarowe kody kreskowe. Są używane w supermarketach, restauracjach, na lotniskach i w wielu innych miejscach.

Jak działa kod QR?

Podczas skanowania kodu QR aparat urządzenia lub dedykowana aplikacja do skanowania kodów QR rejestruje obraz kodu. Oprogramowanie identyfikuje unikalne czarno-białe wzory, które kodują określone dane. Wzorce te są następnie tłumaczone na użyteczny format.

Po zdekodowaniu informacja wyzwala akcję. Na przykład, jeśli kod zawiera adres URL strony internetowej, przeglądarka Twojego telefonu otworzy tę stronę. Jeśli są to dane kontaktowe, może wyświetlić się monit o zapisanie nowego kontaktu.

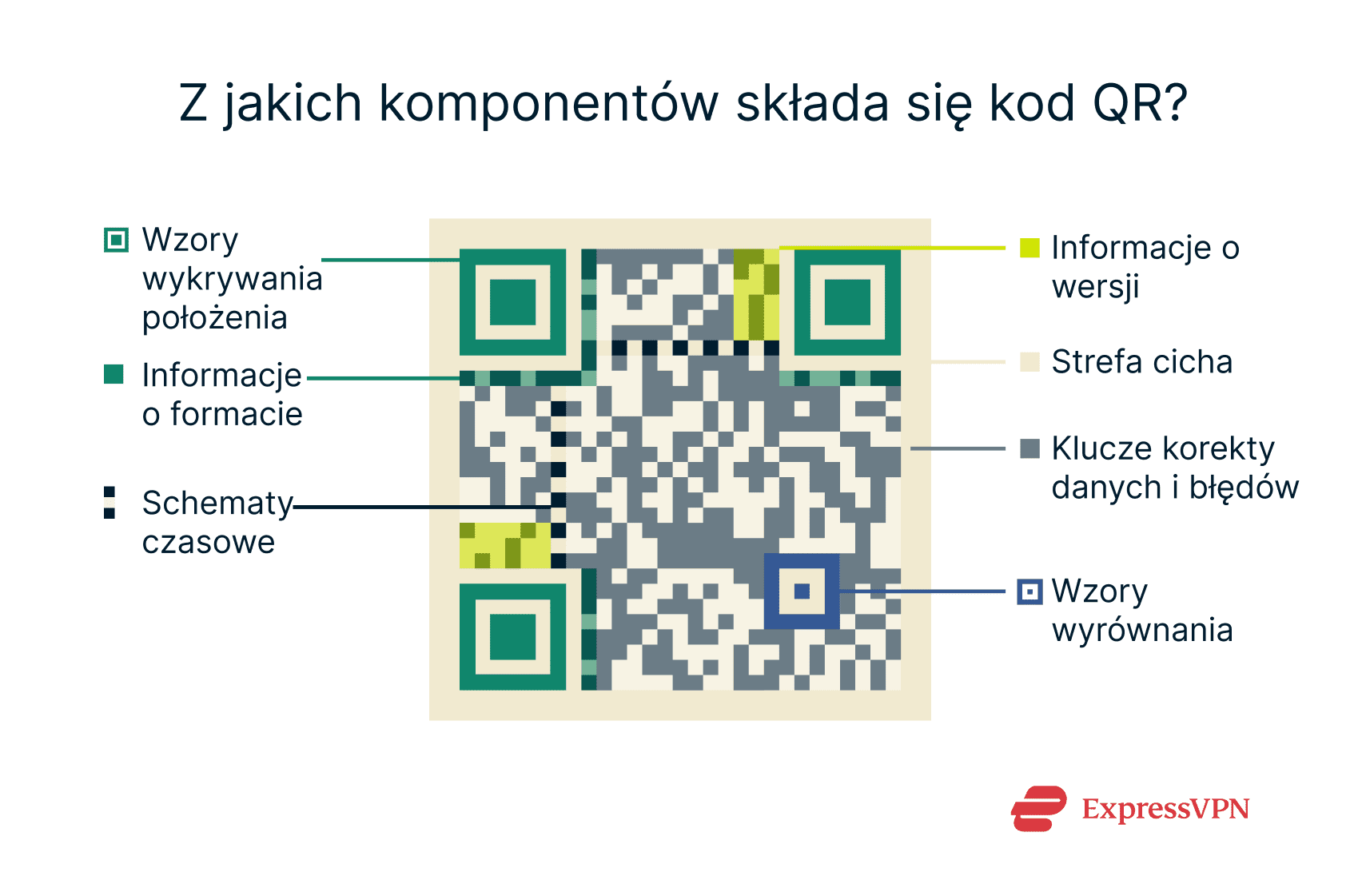

Z jakich komponentów składa się kod QR?

Kod QR składa się z następujących kluczowych komponentów:

- Wzory wykrywania położenia: trzy duże, kwadratowe wzory umieszczone w lewym górnym, prawym górnym i lewym dolnym rogu. Informują one skaner o orientacji kodu QR, dzięki czemu można go odczytać pod dowolnym kątem.

- Wzory wyrównania: widoczne w większych kodach QR, te mniejsze wzory pomagają utrzymać wyrównanie złożonych kodów, zapobiegając zniekształceniom podczas skanowania.

- Wzory synchronizacji: są to naprzemienne czarne i białe moduły biegnące między wzorami wykrywania położenia. Zapewniają one układ współrzędnych, pozwalając skanerowi określić rozmiar macierzy danych.

- Informacje o formacie: Obszar ten, znajdujący się w pobliżu wzorów pozycji, zawiera dane dotyczące poziomu korekcji błędów i zastosowanego wzoru maski danych, pomagając skanerowi w prawidłowym odczytaniu kodu, nawet jeśli jest on częściowo uszkodzony.

- Informacje o wersji: Wskazuje wersję kodu QR, która dyktuje ogólną strukturę i pojemność danych.

- Klucze danych i korekcji błędów: stanowią one większość obszaru kodu QR i składają się z rzeczywistych danych, które chcesz przekazać, przeplatanych kodami korekcji błędów. Klucze korekcji błędów zapewniają, że kod QR może zostać pomyślnie zeskanowany, nawet jeśli do 30% jego powierzchni jest zasłonięte lub uszkodzone.

- Strefa cicha: Jest to pusta, pozbawiona wzoru ramka wokół kodu QR, która pomaga skanerowi oddzielić kod od otoczenia i zapobiega zakłóceniom spowodowanym przez inne elementy wizualne.

Rodzaje i style kodów QR

Istnieją różne rodzaje kodów QR, z których każdy ma unikalne cechy wpływające na ich elastyczność, pojemność danych i bezpieczeństwo. Znajomość różnic między nimi może pomóc w zrozumieniu, w jaki sposób są one wykorzystywane i gdzie mogą występować potencjalne zagrożenia.

Statyczne a dynamiczne kody QR

Jedną z głównych różnic między kodami QR jest to, czy są one statyczne, czy dynamiczne, ale oba działają w ten sam sposób. Prawdziwa różnica polega na tym, na co wskazuje link wewnątrz kodu.

Statyczne kody QR odsyłają bezpośrednio do stałego adresu URL lub danych, takich jak kupon, numer kontaktowy lub hasło Wi-Fi. Po utworzeniu linku nie można go zmienić.

Dynamiczne kody QR są bardziej podobne do usługi. Firma udostępnia unikalny adres URL przekierowania i generuje kod QR, który do niego prowadzi. Następnie możesz skorzystać z tej usługi, aby kontrolować, dokąd prowadzi adres URL przekierowania. Usługa może również oferować dodatkowe funkcje, takie jak automatyczne rejestrowanie żądań otrzymanych pod adresem URL przekierowania.

Chociaż same kody QR mają identyczną funkcję, kody dynamiczne zapewniają elastyczność i kontrolę dzięki wykorzystaniu pośredniej usługi przekierowania.

Popularne warianty kodów QR (Model 1, Micro QR, rMQR, Frame QR)

Oprócz rozróżnienia na kody statyczne i dynamiczne istnieje kilka standardowych wariantów kodów QR, w tym:

- Kody QR Modelu 1 i Modelu 2: Model 1 był pierwszym modelem kodu QR, zdolnym do przechowywania do 1167 cyfr przy maksymalnej liczbie 14 modułów. Model 2 został ulepszony w stosunku do Modelu 1 i jest obecnie najczęściej spotykanym standardowym kodem QR, pozwalającym na użycie do 7089 cyfr z maksymalnie 40 modułami. Model 2 znajduje się zazwyczaj na plakatach, ulotkach i opakowaniach produktów.

- Mikro kody QR: są to znacznie mniejsze warianty, o maksymalnej pojemności wynoszącej tylko 35 cyfr. Zawierają tylko jeden wzór wykrywania położenia i są zazwyczaj używane do oznaczania małych przedmiotów, takich jak komponenty elektroniczne, etykiety produktów i wizytówki.

- Prostokątne kody Micro QR (rMQR): są to prostokątne kody QR, przeznaczone do wąskich przestrzeni, w których tradycyjny kwadratowy kod QR może się nie mieścić. Mają półtora wzoru wykrywania pozycji i są w stanie przechowywać 361 cyfr.

- Kody QR z ramką: Kody te mają dostosowywalny obszar „ramki” w środkowej części kodu. W tym centralnym obszarze można wyświetlić obraz, logo lub tekst, a otaczający go kod QR nadal działa i umożliwia skanowanie.

Bezpieczne kody QR (SQRC): co sprawia, że są bezpieczniejsze?

SQRC na pierwszy rzut oka wyglądają jak zwykłe kody QR, ale są unikalne, ponieważ ich konstrukcja pozwala na przenoszenie zarówno publicznych, jak i prywatnych danych przez pojedynczy kod QR. Każdy, kto zeskanuje kod QR, może uzyskać dostęp do informacji publicznych. Jednak prywatne dane mogą być widoczne tylko dla osoby, która ma określone urządzenie, które może je odczytać.

Ta dwuwarstwowa struktura sprawia, że są one idealne do takich rzeczy, jak dostęp do bezpiecznych danych logowania, dystrybucja poufnych dokumentów lub weryfikacja tożsamości, ponieważ nieautoryzowani użytkownicy nie mogą uzyskać dostępu do chronionych danych, nawet jeśli zeskanują kod.

SQRC używają szyfrowania i kontrolowanego dostępu. Dzięki zastosowaniu bezpiecznych elementów, takich jak infrastruktura klucza publicznego lub kontrola dostępu specyficzna dla urządzenia, znacznie zmniejszają one ryzyko spoofingu, wycieku danych lub ataków typu „man-in-the-middle”. Są one popularne na przykład w przedsiębiorstwach i zakładach przemysłowych, ponieważ są używane do śledzenia produktów odpornych na manipulacje.

Zasadniczo atakujący nie mogą nic zrobić bez odpowiednich poświadczeń, ponieważ widoczny kod QR nie ujawnia zaszyfrowanej części. To sprawia, że SQRC są bezpieczniejszą alternatywą dla tradycyjnych kodów QR w sytuacjach wymagających szczególnego bezpieczeństwa.

Dlaczego kody QR są wykorzystywane w oszustwach?

Wygoda i powszechne stosowanie kodów QR sprawiają, że są one atrakcyjnym celem dla cyberprzestępców. Oszustwa związane z kodami QR są również określane jako „quishing” (phishing kodu QR).

Wzrost popularności kodów QR i ich globalne stosowanie

Kody QR stały się wszechobecne, odnotowując w ostatnich latach gwałtowny wzrost popularności. To, co zaczęło się jako niszowe narzędzie stosowane w procesach produkcji, stało się kluczowym elementem marketingu, handlu detalicznego i logistyki na całym świecie. Ta powszechna integracja oznacza, że coraz więcej osób przyzwyczaja się do skanowania kodów bez większej kontroli.

Jak cyberprzestępcy wykorzystują zaufanie do kodu QR

Podstawowym problemem w bezpieczeństwie kodów QR jest przede wszystkim skłonność użytkowników do ufania temu, co skanują bez żadnych prób weryfikacji. Złośliwi aktorzy wykorzystują to, osadzając złośliwe linki w kodach QR, które prowadzą do witryn phishingowych. Mogą również przejmować kody QR, umieszczając fałszywe kody nad legalnymi w miejscach publicznych, takich jak restauracje lub parkomaty.

Połączenie ukrytych złośliwych adresów docelowych i możliwości fizycznej manipulacji sprawia, że kody QR są potężnym wektorem wykorzystywanym do celów przestępczych.

Czy kody QR można śledzić?

Tak, ale tylko wtedy, gdy są to dynamiczne kody QR. W tym scenariuszu każde urządzenie, które skanuje kod, najpierw uzyskuje dostęp do serwera przekierowań, który następnie wskazuje miejsce docelowe. Ta interakcja z serwerem przekierowań może potencjalnie śledzić liczbę skanów, godzinę i datę skanów, a nawet lokalizację skanu (na podstawie adresu IP).

Jeśli martwisz się, że Twoja lokalizacja będzie śledzona za pomocą kodów QR, możesz użyć ExpressVPN, aby ukryć swój adres IP i dzięki temu mieć pewność, że serwer przekierowania nie zobaczy Twojej prawdziwej lokalizacji.

Czy kody QR zbierają dane osobowe?

Same kody QR nie gromadzą danych osobowych. Jednak treści, do których odsyła kod QR, mogą potencjalnie gromadzić dane osobowe. Jeśli kod QR przekieruje Cię do złośliwej witryny, może ona podjąć próbę zebrania danych logowania, danych lokalizacyjnych, informacji o urządzeniu i innych poufnych danych.

Czy kody QR można zhakować?

Sam kod QR jest statycznym obrazem z zakodowanymi danymi, więc nie można go „zhakować” jak tradycyjny system. Nikt nie może włamać się do struktury kodu QR, aby zmienić informacje po ich wygenerowaniu. Jednak osoby o złych zamiarach mogą potencjalnie przejąć kody QR, drukując złośliwe kody w formie naklejek i umieszczając je na legalnych kodach.

Najczęstsze oszustwa związane z kodami QR

1. Kody wysyłane w wiadomościach phishingowych

To oszustwo polega na osadzeniu złośliwego kodu QR bezpośrednio w wiadomości e-mail. Te e-maile wyglądają, jakby pochodziły z legalnych źródeł, takich jak banki, popularne serwisy internetowe lub firmy kurierskie, i zachęcają do zeskanowania kodu w celu wykonania pozornie legalnych czynności, takich jak weryfikacja konta lub śledzenie przesyłki.

Ponieważ tradycyjne filtry e-mail nie mogą analizować zarówno obrazów, jak i tekstu, złośliwy kod QR często omija kontrole bezpieczeństwa, dzięki czemu jest to powszechny wektor ataku. Nasz szczegółowy przewodnik dotyczący wiadomości phishingowych zawiera wszystkie sygnały ostrzegawcze, które należy znać, aby określić, czy dana wiadomość e-mail jest niebezpieczna.

2. Fałszywe kody QR na stolikach i menu w restauracjach

Ponieważ wiele restauracji używa teraz kodów QR w swoich menu i stołach restauracyjnych, oszuści mogą je wykorzystać, umieszczając fałszywe naklejki z kodami QR, zakrywając te prawdziwe. Te fałszywe kody QR prowadzą do złośliwych stron internetowych, które mogą potencjalnie wykraść Twoje dane osobowe.

3. Kody QR w publicznej sieci Wi-Fi lub strefach bezpłatnego dostępu

Publiczne sieci Wi-Fi w kawiarniach, na lotniskach lub w centrach handlowych są często dostępne za pomocą kodów QR. Cyberprzestępcy wykorzystują to, umieszczając fałszywe kody QR, które obiecują bezpłatny dostęp do Wi-Fi, ale mogą prowadzić do następujących cyberzagrożeń:

- Nieuczciwe połączenie Wi-Fi: kod QR może połączyć urządzenie z niezabezpieczoną lub złośliwą siecią, umożliwiając atakującym przechwycenie ruchu.

- Pobieranie złośliwego oprogramowania: zostaniesz poproszony o pobranie szkodliwego oprogramowania pod postacią pliku konfiguracyjnego Wi-Fi.

- Strony phishingowe: złośliwe kody QR mogą prowadzić do fałszywych portali logowania, które mogą wykraść dane osobowe.

Pamiętaj, że powinieneś używać VPN w publicznej sieci Wi-Fi do szyfrowania danych i ukrywania adresu IP. ExpressVPN oferuje również ochronę przed złośliwymi stronami internetowymi za pomocą narzędzi Threat Manager.

4. Podrobione opakowania i sfałszowane etykiety

Opakowania i etykiety produktów to również wektory, które złośliwi aktorzy mogą wykorzystać do oszustw związanych z kodami QR. Oszuści mogą skopiować kod QR oryginalnego produktu i umieścić go na podróbce. Gdy ktoś zeskanuje kod QR na podrobionym produkcie w celu zweryfikowania jego autentyczności, zostanie przekierowany na oficjalną stronę internetową.

5. Kody QR wykorzystywane w oszustwach bankowych i płatniczych

Powszechne stosowanie kodów QR do szybkich płatności zbliżeniowych sprawia, że są one celem oszustw finansowych za pomocą następujących metod:

- Fałszywe nakładki na kody: są to fałszywe naklejki z kodem QR na publicznych punktach płatności, takich jak parkomaty i pompy paliwowe, które mogą przekierowywać użytkowników do fałszywych portali płatniczych zaprojektowanych do przechwytywania numerów kart kredytowych lub danych kont bankowych.

- Fałszywe płatności rachunków: Cyberprzestępcy mogą wysyłać fałszywe rachunki za media lub faktury ze złośliwym kodem QR do płatności, który przekierowuje środki na konto oszusta.

6. Kody QR w ochronie zdrowia i oszustwach medycznych

Sektor opieki zdrowotnej używa kodów QR do informowania pacjentów, planowania spotkań i uzyskiwania dostępu do cyfrowej dokumentacji medycznej, ale oszuści mogą wykorzystać to do inicjowania oszustw z użyciem kodów QR. Możesz otrzymywać fałszywe e-maile lub fizyczne listy z kodami QR, które prowadzą do witryn phishingowych mających na celu kradzież poufnych informacji.

7. Oszustwa związane z kodami QR kryptowalut

Jeśli korzystasz z kryptowalut, powinieneś zwracać uwagę na następujące oszustwa:

- Fałszywe adresy portfela: kody QR, które wydają się przeznaczone do legalnych transakcji kryptowalutowych lub rozdawania prezentów, mogą w rzeczywistości zawierać adres portfela oszusta.

- Phishing w celu uzyskania danych logowania do portfela: kody QR mogą przekierować Cię do fałszywych stron logowania do giełd kryptowalut lub usług „łączenia portfela”, które mogą wykraść klucze prywatne do Twojego portfela kryptowalutowego.

- Przynęty w postaci „darmowych kryptowalut”: w Internecie możesz natrafić na linki lub posty z kodami QR prowadzącymi do stron phishingowych, które rzekomo oferują darmowe kryptowaluty.

8. Oszustwa związane z kodami QR w mediach społecznościowych

Platformy mediów społecznościowych obfitują w oszustwa związane z kodami QR. Są to między innymi fałszywe kody QR w postach lub biografiach autorów obiecujące duże nagrody, darmowe karty podarunkowe lub ekskluzywne treści. Jednak skanowanie tych kodów prowadzi do złośliwych stron internetowych, które mogą wykraść poufne informacje.

9. Fałszywe kody w wiadomościach-śmieciach

Nawet tradycyjna poczta nie jest zabezpieczona przed oszustwami związanymi z kodami QR, ponieważ możesz otrzymać pocztę zawierającą kody QR prowadzące do oszustw. Godnym uwagi jest przypadek, w którym ludzie otrzymali wiadomość e-mail rzekomo pochodzącą od MeteoSwiss, Federalnego Urzędu Meteorologii i Klimatologii w Szwajcarii. W liście poproszono odbiorców o pobranie aplikacji do ostrzegania o pogodzie, która okazała się złośliwa.

10. Fałszywe aplikacje do skanowania kodów QR

Chociaż skanery kodów QR są teraz wbudowane w większość smartfonów, niektórzy użytkownicy mogą nadal próbować pobierać aplikacje innych firm w celu skanowania kodów. Mogą to być złośliwe aplikacje, które instalują złośliwe oprogramowanie na urządzeniu lub zbierają poufne dane. Zawsze sprawdzaj, czy aplikacja pochodzi od legalnego programisty i ma wielu użytkowników oraz dobre recenzje.

Jak zachować bezpieczeństwo podczas skanowania kodów QR

Wprowadzając kilka prostych nawyków, można znacznie zwiększyć swoje bezpieczeństwo i bez obaw korzystać z internetu. Kluczem jest podejście do każdego kodu QR ze zdrową dawką sceptycyzmu i czujności. Poniższe wskazówki pomogą Ci uniknąć przypadkowego zeskanowania złośliwych kodów QR.

Lista kontrolna skanowania kodów QR

Zanim zeskanujesz kod QR, przejrzyj tę szybką listę kontrolną:

- Zweryfikuj źródło: upewnij się, że kod QR, który chcesz zeskanować, pochodzi z zaufanego źródła.

- Weź pod uwagę kontekst: zastanów się, czy kod QR ma sens w Twojej obecnej sytuacji. Kod QR na stole w restauracji jest czymś normalnym, ale kod QR przyklejony na publicznej ścianie bez żadnego kontekstu może być niebezpieczny.

- Sprawdź, czy nie doszło do manipulacji: Sprawdź fizycznie kod QR, aby upewnić się, że nie jest to naklejka umieszczona na innym kodzie QR. Wszelkie oznaki manipulacji są poważnym sygnałem ostrzegawczym.

- Podgląd adresu URL: większość wbudowanych skanerów kodów QR na smartfonach wyświetla podgląd adresu URL podczas skanowania kodu QR. Przed otwarciem sprawdź, czy jest to prawidłowy adres URL.

Zalecane aplikacje do bezpiecznego skanowania QR

Najlepszą aplikacją do skanowania kodów QR jest wbudowana aplikacja aparatu na smartfonie. Większość smartfonów ma skanery w swoich kamerach; po prostu otwórz aplikację aparatu i skieruj ją na kod QR. Korzystając z wbudowanej aplikacji, możesz mieć pewność, że nie używasz aplikacji innej firmy, która monitoruje Twoje dane lub potencjalnie zawiera złośliwe oprogramowanie.

Jak rozpoznać złośliwy lub zmieniony kod

Istnieją różne sygnały ostrzegawcze, że kod QR jest zmieniony i potencjalnie złośliwy, w tym:

- Nakładka fizyczna: częstym znakiem sfałszowanego kodu jest to, że jest to naklejka umieszczona bezpośrednio na legalnej naklejce. Sprawdź, czy nie ma odklejonych krawędzi, różnych tekstur lub niedopasowań.

- Niska jakość druku: złośliwe kody mogą mieć niską jakość, przez co mogą wydawać się pikselowe, wyblakłe lub zniekształcone w porównaniu z profesjonalnie wyprodukowanymi.

- Podejrzane umiejscowienie: Kod QR umieszczony w nietypowym miejscu, np. na przypadkowej latarni, powinien natychmiast wzbudzić Twoje podejrzenia.

- Niezgodność marki: jeśli kod QR twierdzi, że pochodzi od znanej firmy, ale logo lub kolory wydają się nieprawidłowe, może to być fałszywka.

- Nierozpoznany adres URL: zachowaj ostrożność, jeśli podczas skanowania kodu QR zobaczysz w podglądzie nierozpoznany adres URL.

Co mam zrobić, jeśli zeskanuję podejrzany kod QR?

Przypadkowe zeskanowanie złośliwego kodu QR może być alarmujące, ale szybkie działanie może złagodzić potencjalne szkody. Natychmiastowe kroki zależą od tego, co wydarzyło się po skanowaniu: czy właśnie otworzyła się dziwna strona internetowa, czy też wprowadziłeś swoje dane osobowe lub finansowe? Poniżej znajdują się niezbędne działania, które należy podjąć, jeśli podejrzewasz oszustwo.

Odłącz urządzenie od Internetu

Odłączenie się od Internetu stanowi pierwszą linię obrony. Gdy tylko podejrzewasz problem, wyłącz Wi-Fi i mobilną transmisję danych na urządzeniu. Odcina to wszelkie aktywne połączenia między urządzeniem a Internetem, zapobiegając potencjalnej eksfiltracji danych lub cichemu pobieraniu dodatkowego złośliwego oprogramowania.

Wykonuj kopie zapasowe plików

Priorytetowo potraktuj tworzenie kopii zapasowych ważnych plików, ponieważ posiadanie aktualnej kopii zapasowej gwarantuje bezpieczeństwo wszystkich cennych dokumentów, zdjęć i innych danych. Idealnym rozwiązaniem jest posiadanie kopii zapasowej na wypadek zeskanowania kodu QR, który zawiera złośliwe oprogramowanie lub wymaga przywrócenia ustawień fabrycznych. W tym kluczowym kroku użyj zewnętrznego dysku twardego lub zaufanej usługi przechowywania danych w chmurze.

Uruchom skanowanie złośliwego oprogramowania

Skorzystaj z renomowanego narzędzia antywirusowego, aby przeprowadzić kompleksowe pełne skanowanie systemu, jeśli Twoje urządzenie wykazuje oznaki złośliwego oprogramowania. Upewnij się, że definicje zagrożeń oprogramowania są w pełni zaktualizowane w celu jak najskuteczniejszego wykrywania i postępuj zgodnie z zaleceniami dotyczącymi kwarantanny lub usuwania wszelkich wykrytych zagrożeń.

Zabezpiecz swoje konta online

Ważne jest, aby zaktualizować informacje o koncie online, jeśli podejrzewasz oszustwo z kodem QR, zwłaszcza jeśli otwarty adres URL wymagał podania danych logowania lub konta. Zabezpiecz swoją cyfrową obecność za pomocą następujących metod:

- Zmiana haseł: natychmiast zaktualizuj hasła do najważniejszych kont online, takich jak adresy e-mail, usługi bankowe, platformy mediów społecznościowych i wszelkie konta powiązane z płatnościami. Skorzystanie z menedżera haseł ExpressKeys może pomóc w usprawnieniu tego kroku.

- Włącz uwierzytelnianie dwuskładnikowe (2FA): Włącz 2FA dla każdego obsługiwanego konta. Dodaje to istotną warstwę zabezpieczeń, wymagającą drugiej metody weryfikacji, dzięki czemu nawet w przypadku kradzieży głównego hasła cyberprzestępca nie będzie w stanie włamać się na Twoje konto.

Załóż blokadę kredytową

Należy zainicjować blokadę kredytową, jeśli jakiekolwiek dane osobowe, takie jak numer ubezpieczenia społecznego lub numer prawa jazdy, zostały ujawnione. Założenie blokady kredytowej uniemożliwia komukolwiek występowanie o kredyt na Twoje nazwisko, znacznie ograniczając szkody, jakie może wyrządzić złodziej tożsamości.

Powiadom swój bank lub dostawcę usług płatniczych

Jeśli podałeś dane bankowe, numery kart kredytowych lub inne dane bankowe, natychmiast skontaktuj się ze swoim bankiem i firmami obsługującymi karty kredytowe, aby wyjaśnić tę sytuację. Twój bank lub dostawca usług płatniczych doradzi Ci w zakresie niezbędnych środków ochronnych, które mogą obejmować anulowanie naruszonych kart i wydanie nowych.

Sprawdź, czy nie ma oznak kradzieży tożsamości

W przypadku potencjalnego naruszenia bezpieczeństwa danych należy zwracać uwagę na wszelkie nietypowe działania, które mogą wskazywać na kradzież tożsamości. Kluczowe wskaźniki obejmują:

- Nieznane obciążenia na wyciągu bankowym lub wyciągu z karty kredytowej

- Rachunki za usługi, których nie rozpoznajesz

- Nietypowe rozmowy telefoniczne, e-maile lub wiadomości dotyczące kont, których nie otworzyłeś

Bardzo ważne jest, aby zachować czujność i zwracać uwagę na takie sygnały. Jeśli jesteś w USA, możesz użyć ExpressVPN Identity Defender do obrony przed kradzieżą tożsamości. Zapewnia alerty dotyczące tożsamości, ubezpieczenie od kradzieży tożsamości, usuwanie danych oraz skaner kredytowy, które działają jednocześnie, zapewniając kompleksową ochronę.

Często zadawane pytania: Częste pytania dotyczące bezpieczeństwa kodów QR

Jakie jest prawdziwe ryzyko związane z kodami QR?

Prawdziwe ryzyko związane z kodami QR polega na tym, że za prostym, łatwym do zeskanowania obrazkiem mogą kryć się szkodliwe strony internetowe. Mogą one przekierowywać użytkowników do stron phishingowych, których celem jest kradzież danych uwierzytelniających, pobranie złośliwego oprogramowania na urządzenie lub ułatwienie różnych form oszustw finansowych i kradzieży tożsamości.

Skąd mam wiedzieć, czy kod QR jest bezpieczny?

Patrząc na kod QR, nie można stwierdzić, czy jest on bezpieczny. Istnieją jednak sposoby na zachowanie bezpieczeństwa, takie jak sprawdzenie, skąd pochodzi kod, szukanie oznak manipulacji, podgląd linku przed jego otwarciem i unikanie kodów z nieznanych lub niezaufanych źródeł.

Czy można zhakować kod QR?

Samego kodu QR nie można „zhakować” w tym sensie, że jego wewnętrzne dane ulegną zmianie po utworzeniu. Jeśli jednak jest to dynamiczny kod QR, jego adres URL przekierowania może zostać naruszony.

Gdzie nie należy używać kodów QR?

Unikaj używania kodów QR tam, gdzie źródło nie jest zweryfikowane lub może zostać łatwo naruszone. Obejmuje to kody QR w niechcianych wiadomościach e-mail lub fizyczne kody QR w nienadzorowanych miejscach publicznych.

Czy potrzebuję aplikacji do bezpiecznego skanowania kodów QR?

Nie. Większość nowoczesnych smartfonów (zarówno iOS, jak i Android) ma skanery kodów QR wbudowane w aplikacje aparatu. Te natywne skanery są najbezpieczniejszą opcją, ponieważ są częścią podstawowego systemu operacyjnego urządzenia.

Który skaner kodów QR jest najbezpieczniejszy?

Najbezpieczniejszym skanerem kodów QR jest zazwyczaj natywna aplikacja aparatu w Twoim smartfonie. Jeśli Twój telefon jest starszy i nie ma wbudowanego skanera, wybierz renomowaną i dobrze ocenioną aplikację z oficjalnego sklepu z aplikacjami na urządzeniu.

Czy kody QR są bezpieczne dla płatności?

Kody QR mogą być bezpieczne w przypadku płatności, jeśli są używane z zaufanymi platformami płatniczymi i sprawdzonymi dostawcami. Istnieje jednak ryzyko, że oszuści zastąpią legalne kody QR płatności własnymi, przekierowując Twoją płatność na fałszywe konto. Zawsze zweryfikuj odbiorcę przed sfinalizowaniem jakiejkolwiek płatności kodem QR.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN