Siber güvenlik nedir? Acemiler için kolay rehber

Siber güvenlik, günlük hayatın hemen hemen her kısmını etkileyen bir olgudur. Cebinizdeki telefondan masanızdaki bilgisayara ve evinizdeki akıllı cihazlara kadar her biri sizi güvende tutmak için güçlü korumalardan faydalanır.

Bu korumalar olmazsa kişisel bilgileriniz çalınabilir, banka hesaplarınıza girilebilir ve cihazlarında sorun çıkarılabilir. Bu sebeple siber güvenlik uzmanları hem genel halkı hem de işletmeleri durmaksızın gelişen tehditlere karşı koruyabilmek için yeni güvenlik sistemleri üzerinde çalışır.

Ancak siber güvenlik, yalnızca uzmanların ilgilendiği karmaşık sistemlerden ibaret değildir. Günlük alışkanlıklar, basit önlemler ve herkesin kullanabileceği araçlar da siber güvenlik alanına girer. Bu rehberde siber güvenliğin tam olarak ne anlama geldiğini açıklayacak ve günümüzün en sık görülen online risklerinden kendinizi nasıl koruyacağınızın altını çizeceğiz.

Kısaca siber güvenlik nedir?

Siber güvenlik; bilgisayar, ağ ve verileri yetkisiz erişim, hasar ve aksatmalardan korumak demektir. Telefonlardan tabletlere, Nesnelerin İnterneti (IoT) aygıtlarından ev aletlerine, internete bağlı cihaz sayısı arttıkça siber suçlular için potansiyel hedef sayısı da artmaktadır.

Neredeyse her şeyin bilgisayar ve akıllı cihazlar üzerinde çalıştığı günümüzde, güçlü bir koruma hiç olmadığı kadar önem taşır. İyi bir güvenlik olmazsa bireyler ve kurumlar; veri ihlalleri, fidye yazılımlar, dolandırıcılık, kimlik hırsızlığı, hassas iletişimlerin ele geçirilmesi vb. ciddi tehlikelerin gazabına uğrama riski altında olur.

Siber güvenlik türleri

Siber güvenlik; cihazları koruyan yazılımlar, ağ savunma türleri ve güvende kalmak için bilinmesi gerekenler gibi farklı prensipleri kapsayan terimdir.

Ağ güvenliği

Ağ güvenliği, ağınızı tehlikelerden korur. Güvenlik duvarları trafiği filtreleyip istenmeyen bağlantıları engelleyen bir bariyer işlevi görürken erişim kontrolleri, yalnızca yetkili kişi ve cihazların ağa bağlanabilmesini sağlayan araçlardır. Sanal özel ağlar (VPN) internet trafiğinizi şifreleyip IP adresinizi maskelerken izleme araçları, şüpheli faaliyetleri takip ederek ağ yöneticilerinin hızlıca harekete geçmelerini sağlar.

Uygulama güvenliği

Uygulama güvenliği, yazılımların hassas sistemler için bir giriş kapısı olarak kullanılamadığından emin olur. Hem tespit hem de karşılık verme sistemlerini kapsar. Geliştiriciler, uygulamalarının düzgün çalışmasını sağlamak için kodlama hatalarını düzeltir, güvenli işlemler uygular ve güvenlik açıklarına karşı test yaparlar.

Bulut güvenliği

Bulut güvenliği, üçüncü taraf sağlayıcılarda tutulan verileri korur ve kullanıcının donanımında bulunmayan verilerin bile her an güvende kalmasını sağlar. Bulut tabanlı kaynakların yetkisiz erişimler, veri ihlalleri ve hizmet aksaklıklarından korunması için teknoloji, ilke takibi ve kontrolleri bir araya getirir.

Pek çok sağlayıcı; şifrelemeler, erişim kontrolleri ve izleme araçları gibi yerleşik savunma sistemlerine sahiptir ama kullanıcılar da kendi güvenlik önlemlerini almakla sorumludur. Bu ortak mesuliyet modeli, kuruluşların iş yüklerini buluta taşırken hesap izinlerini dikkatli bir şekilde yönetmesi, uygulama arayüzlerini (API) güvenli hâle getirmesi ve gizlilik düzenlemelerine uyum sağlaması gerektiği anlamına gelir.

Uç nokta güvenliği

Uç nokta güvenliği; laptop, telefon ve tablet gibi bireysel cihazların güvenliğiyle ilgilenir. Bu uç noktalar genelde saldırganların ilk temas noktası olduğu için burayı korumak, sistemin ele geçirilme tehlikesini azaltır. Antivirüsler, uç nokta tespit ve yanıt sistemleri ve çok faktörlü doğrulamalar (MFA), malware’leri ve yetkisiz erişimi engellemede kullanılabilir.

Nesnelerin İnterneti (IoT) güvenliği

IoT güvenliği; kamera, buzdolabı ve bunun gibi internete bağlanan cihazların güvenliğiyle ilgilenir. Bu cihazların çoğunun dâhilî güvenliği zayıf olduğu için saldırılara karşı zayıf kalabilir. Mümkünse güçlü bir doğrulama ve güvenlik yazılımı kullanarak ve aygıt yazılımını güncel tutarak saldırı riskini azaltabilirsiniz.

Operasyon ve altyapı güvenliği

Operasyon teknolojisi, fiziki işlemleri yöneten endüstriyel kontrol sistemlerini ve otomasyon cihazlarını içerir. Bu sistemleri korumak için kontrol ağlarını izole etmek, şüpheli bir faaliyet olma ihtimaline karşı eski ekipmanı ve ağı izlemek ve endüstriyel işlemlerde kullanılan sistemleri güvende tutmak gerekir.

Sosyal mühendislik engelleme

Sosyal mühendislik, bilgilerini açığa çıkarmaları ya da riskli işlemlerde bulunmaları için kişileri kandırmaya denir. Saldırganlar; iş arkadaşı, müşteri hizmetleri çalışanı, devlet yetkilisi, ünlü biri ya da bir şirket taklidi yapabilir. Önleme yöntemleri arasında phishing korumalı antivirüs programları kullanma, farkındalık eğitimleri alma ve en güncel sosyal mühendislik tekniklerinden haberdar olma bulunur.

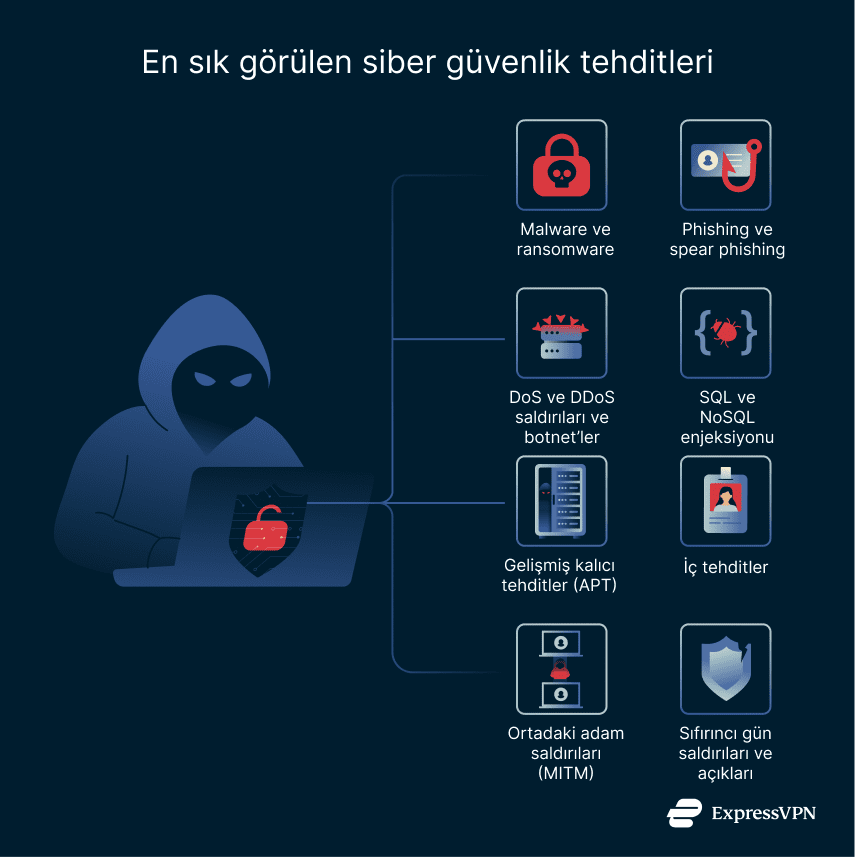

Bilmeniz gereken yaygın siber güvenlik tehditleri

Saldırganlar teknolojiyi ve insan davranışlarını çeşitli şekillerde kullanırlar. Sık görülen bu teknikleri bilirseniz önlem almanız da kolaylaşacaktır.

Malware ve ransomware

Malware verileri çalmak, işlemleri aksatmak, sistemlere hasar vermek ya da başka malware’ler için arka kapılar oluşturmak için kullanılan kötü amaçlı yazılımlara denir. Siber güvenlik sektörünün baş belalılarından bir tanesi her zaman malware’ler olmuştur.

Ransomware ise dolandırıcıların dosyalarınızı şifrelediği ve dosyalarınıza tekrar erişebilmeniz için para istediği bir tür malware’dir.

Phishing ve spear phishing

Phishing (oltalama), kişileri hesap bilgilerini veya kişisel bilgilerini vermeye teşvik eden aldatıcı e-postalar ya da mesajlardır. Spear phishing ise seçilmiş bir kişinin yanıltılması anlamına geldiğinden bu yöntemde daha ikna edici argümanlar kullanılır.

Phishing saldırıları genelde e-posta adresi ya da sosyal medya siteleri gibi platformlar üzerinden gerçekleştirilir. Genelde konuşmayı ilk başlatan saldırgan olur ve karşıdaki kişiye acil veya korkulacak bir durum olduğunu söyler. Sonucunda üzerinde fazla düşünmeden hassas bilgilerinizi vermiş olursunuz.

DoS ve DDoS saldırıları

Hizmet aksatma saldırıları, kişiyi genelde botnet ile oluşturulan kötü amaçlı internet trafiğiyle hedefler. Bunların dağıtık olanı (DDoS) çok sayıdaki çalıntı cihaz kullanarak etkiyi artırmaya çalışır. DDoS saldırıları hem bireyleri hem de kurumları etkileyebilir ve sonucunda ağınız kayda değer şekilde hasar görüp işleriniz aksayabilir.

SQL enjeksiyonu ve NoSQL enjeksiyonu

Enjeksiyon saldırıları, bir web uygulamasının, kullanıcı girdisini düzgün bir şekilde kontrol etmeden ya da "dezenfekte etmeden” doğrudan veri tabanı sorgusuna geçirmesine denir. Saldırganlar bu açıktan yararlanarak, geliştiricilerin planlamadığı "veri tabanı çalıştır” komutlarını uygular ve hassas bilgilerin sızması, değişmesi ya da silinmesine neden olur.

SQL enjeksiyonu, verileri satır ve sütunlarda organize eden alışılmış veri tabanlarını hedef alır. Örneğin bir saldırgan, veri tabanının yapılan doğrulamaları atlamasına neden olan bir girdiyi göndererek giriş formunun güvenlik açığını kullanabilir. Şu ana kadar havayolu şirketleri ve e-ticaret web sitelerinden bilgiler bu şekilde çalınmış ve müşterilerin adları, adresleri ve hesap bilgileri ele geçirilmiştir.

NoSQL enjeksiyonu ise esnek belge ya da anahtar değer yapılarını kullanan modern, ilişkisel olmayan veri tabanlarını (MongoDB gibi) etkiler. Saldırgan, giriş formuna JSON biçiminde bir payload göndererek veri tabanının "her kullanıcı adı ve her şifreyi” geçerli görmesine neden olabilir. Bunun sonucunda doğrulama işlemi baypas edilmiş olunur.

Bu saldırıları önlemek için geliştiricilerin her türlü kullanıcı girdisini doğrulaması ve dezenfekte etmesi, güvenli sorgu yöntemleri kullanması (parametreli sorgular ya da sorgu üreticileri gibi) ve veri tabanı hesapları için "en az öncelik” prensibini izlemesi gerekir.

Gelişmiş kalıcı tehditler (APT)

APT’ler bir ağa gizlice giren ve bu şekilde verileri çalan ya da hassas sistemleri sabote eden becerikli suçlulardır. Saldırıları gerçekleştirmek için sıfırıncı gün güvenlik açıklarını, sosyal mühendisliği ve özel malware’leri bir arada kullanırlar.

Bu tehditler tespit edilmeden uzun bir süre ağ içinde kalabilir. APT’ler uzun vadeli malware tehlikesi, veri hırsızlığı ve para kaybına neden olur. Çoğunlukla sağlık sistemleri gibi hassas altyapıları hedef alır.

İç tehditler

Bir iç tehdit, personel ya da yüklenicilerin, sisteme olan meşru erişimlerini bilerek ya da kazara kötüye kullanmasıyla meydana gelir. Saldırganlar bir şirketin sabotajı sırasında içerideki kişi olmanın avantajını kullanarak bilgi çalabilir ya da ağa veya bireysel cihazlara malware bulaştırabilirler.

Bazı çalışanlar phishing’le kandırılarak, yanlışlıkla malware yükleyerek ya da önemli şirket bilgilerini bir dolandırıcıya vererek iç tehdit hâline gelirler.

Ortadaki adam (MITM) saldırıları

Man‑in‑the‑middle saldırısı (MITM), iki taraf arasındaki iletişime ortak olur. Yazılanları/konuşanları iki taraf da fark etmeden öğrenebilir ya da mesajları modifiye edebilir. Şifrelenmemiş veriler becerikli bir suçlu tarafından kolayca okunabilip modifiye edilebildiğinden veri şifreleme programları kullanmak gerekir.

MITM saldırıları, veri hırsızlığına veya daha başka saldırılara neden olur. Bundan genelde küçük veya orta büyüklükteki şirketler etkilenir.

Sıfırıncı gün saldırıları

Sıfırıncı gün saldırıları, bilinmeyen güvenlik açıklarını hedefler. Bu açıkların henüz bir yaması bulunmadığından saldırılar bir süre tespit edilmeden devam edip bilhassa işletmelere büyük zarar verebilir. Bu açığı ilk olarak bir suçlu fark etmişse buna sıfırıncı gün açığı adı verilir. Saldırı işlemine ise sıfırıncı gün saldırısı denir.

Büyük siber saldırıların gerçek hayattaki yansımaları

Gerçek hayatta yaşanmış veri ihlalleri, zayıf güvenliğin sonucunu gösterirken siber güvenliğin neden bu kadar önemli olduğunu vurgular.

Equifax veri ihlali

2017 yılında, kredi bürosu Equifax’ta 147 milyon kullanıcının isimleri ve sosyal güvenlik numaralarının çalındığı bir yazılım açığı görüldü. Bu veri ihlali sonrasında pek çok dava açıldı, yetkililer istifa etmek zorunda kaldı ve tazminat olarak milyonlarca dolar ödendi.

Yahoo’ya büyük saldırı

Bu duyurudan birkaç sene önce 3 milyar kullanıcıyı etkileyen bir veri ihlali yaşandığını 2016 yılında Yahoo doğrulamıştı. Çalınan bilgiler arasında güvenlik soruları ve yedek e-posta adresleri de bulunduğundan müşterilere gelecekte de saldırılma olasılığı bulunmaktaydı. Bu veri ihlali sonucunda 117,5 milyon dolar tazminat ödendi.

eBay’in güvenlik sorunu

2014’te siber suçlular çalıntı personel bilgilerini kullanarak eBay’in kullanıcı veri tabanına girdiler ve buradan eBay müşterilerine ait kişisel bilgiler ve şifrelenmiş parolaları ele geçirdiler. "PayPal kullanıcılarının kişisel veya finansal bilgilerine dair yetkisiz bir erişim veya hırsızlık kanıtı bulunmadığını” söylemesine rağmen eBay şirket genelinde şifre yenilemek zorunda kaldı.

FriendFinder Networks veri sızıntısı

2016’daki bir güvenlik açığı sonrasında saldırganlar FriendFinder Networks veri tabanlarına erişip yaklaşık 412 milyon kullanıcı hesabını sızdırdı. Şifrelerin çoğu ya salt metin ya da zayıf bir şekilde özetlenmiş (hash) şekilde saklanıyordu. Bu sızıntı sonrasında pek çok şantaj vakası yaşandı.

İşletmeler için siber güvenliğin faydaları

Siber güvenliğe yatırım yapmanın belirli bazı avantajları vardır:

Maliyet tasarrufu ve yatırım getirisi

Önleyici tedbirler, olası bir veri ihlalinden çok daha ucuza mal olacaktır. Düzenli denetimler, personel eğitimi, yeterli siber güvenlik altyapısı ve olaylara yanıt verebilme için denemeler yapma, bir veri ihlaliyle karşılaşma ihtimalini azaltacak ve zarar görme durumunda aldığınız hasarı hafifletecektir. Ayrıca gerekli titizliği gösterdiğinizi kanıtlarsanız sigorta primlerinizi düşürebilirsiniz.

Bir veri ihlali mağduru olmak ise pahalıya patlayabilir. İşleriniz aksayabilir, kâr kaybı yapabilir, markanızın itibarı düşebilir ve eğer veri ihlali gerçekleştiğinde mevzuata uymamışsanız ceza alabilirsiniz.

Daha iyi hizmet çalışma süresi

İyi güvenlik, aksama süresini azaltır. Yedekleme, yamalama ve dirençli bir altyapı oluşturmayla saldırı yaşasanız bile çalışmaya devam edebilir ve saldırıdan daha hızlı bir şekilde toparlanabilirsiniz. Bu da aksaklık sırasında daha az kâr kaybı yaşanacağı anlamına gelir.

Güçlenmiş marka değeri ve müşteri sadakati

Araştırmalar, müşterilerin düzgün güvenlik önlemleri alan şirketleri tercih ettiğini gösteriyor. Sertifikalar ve şeffaf ilkeler güven oluştururken, yaşanan bir veri ihlali bu güveni bir anda yerle bir edebilir. Deloitte’in Connected Consumer anketi, yanıtlayanların %64’ünün, hizmet sağlayıcıya karşı duydukları bir güven kaybı sonucunda başka bir teknoloji sağlayıcıya geçmeyi düşüneceklerini söylüyor.

Güçlü ve şeffaf güvenlik uygulamaları, müşterinin sadakatini artırır. Rekabetçi piyasalarda güvenli bir şirket olarak tanınmak, potansiyel müşteriler için belirleyici bir faktör olabilir.

Hassas verilerin ve fikri mülkiyetin korunması

Özel mülkiyetteki bilgileri, meslek sırlarını ve müşteri verilerini koruyarak rekabetçi kalabilir ve yasal riskleri azaltabilirsiniz. Güçlü siber güvenlik önlemleri almak, hassas bilgileri güvende tutar. Fikri mülkiyetin uygun bir şekilde sınıflandırılıp işlenmesi ise şirketin en değerli mal varlıklarının korunmasını sağlar.

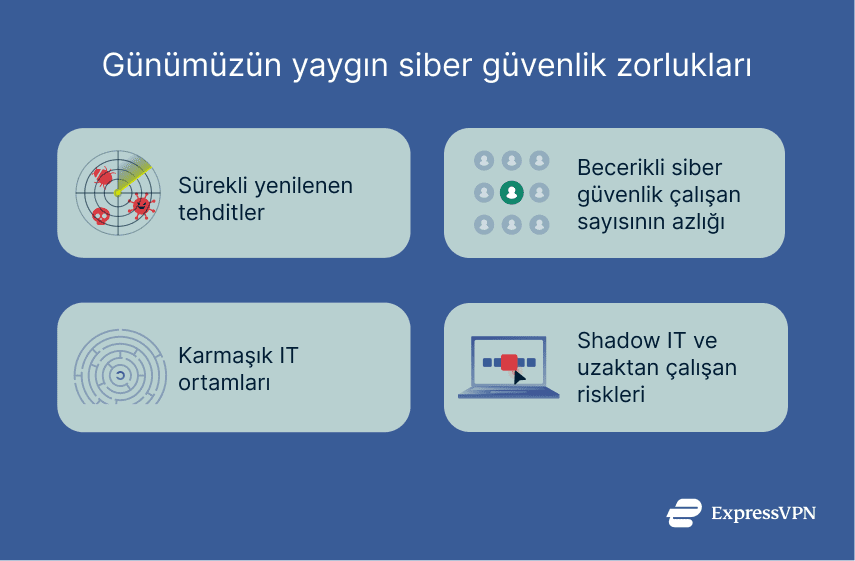

Günümüzde siber güvenlikte yaşanan zorluklar

Siber güvenlik ekipleri, sistemleri güvende tutmanın gittikçe zorlaştığı günümüzde durmadan değişen bir dünyada çalışmaktadır.

Yenilenen tehditler

Saldırganlar taktiklerini devamlı değiştirir ve yeni taktikler üretirler. Fidye yazılımlar ve kapatılmamış güvenlik açıklarının kötüye kullanımı her zaman tehdit oluşturmuştur ama dosyasız malware ve AI ile üretilen phishing dolandırıcılığı gibi yeni teknikler, dolandırıcıların, saldırılarını otomatik hâle getirmelerini ve daha geniş ölçekte saldırabilmelerini sağlar.

Becerikli profesyonel kıtlığı

Becerikli siber güvenlik profesyonellerin sayısı, şu anki talebi kesinlikle karşılamamaktadır. Kuruluşlar nitelikli personeli bulmada ve bulduklarını da elde tutmada zorlanırken personel arasındaki yetenek farkı sebebiyle ağları eğitimli uzmanlar olmadan korumak imkânsız bir hâle gelmiştir. 2024 yılında yapılmış ISC2 Siber Güvenlik İş Gücü Araştırması, tüm dünyada yaklaşık 4,76 milyonluk bir siber güvenlik uzmanı eksikliği olduğunu söylemekte.

IT ortamlarının karmaşıklığı

Modern kuruluşlar; bina içi sunucular, bulut platformlar, mobil cihazlar ve IoT cihazları kullanır. Bunlar hem kurum içinde hem de uzaktan çalışanlarla birlikte kullanılır.

Böylece yeni gelenlerin kolayca öğrenip uyum sağlayamadığı karmaşık bir hizmet ve araç ağı oluşur. Birbirinden farklı sistemleri aynı anda yönetiyor olmak riski artırır çünkü onca varlık arasında görünürlüğü sürdürmek ve ilkeleri uygulamak daha zordur.

Shadow IT ve uzaktan çalışma riskleri

Shadow IT, personelin şirket tarafından onaylanmamış uygulama veya araçları kullandığı duruma denir. Bu araçlar işleri kolaylaştırabilse de resmî korumaları baypas ettikleri için güvenlik açıklarına neden olabilirler. IT çalışanları ne kullanıldığını bilmezse gerekli korumayı sağlayamazlar.

Yeni bir araç kullanmadan önce IT’ye danışmak yalnızca güvenliği artırmaz, personel ve yönetim katı arasında da güven oluşur.

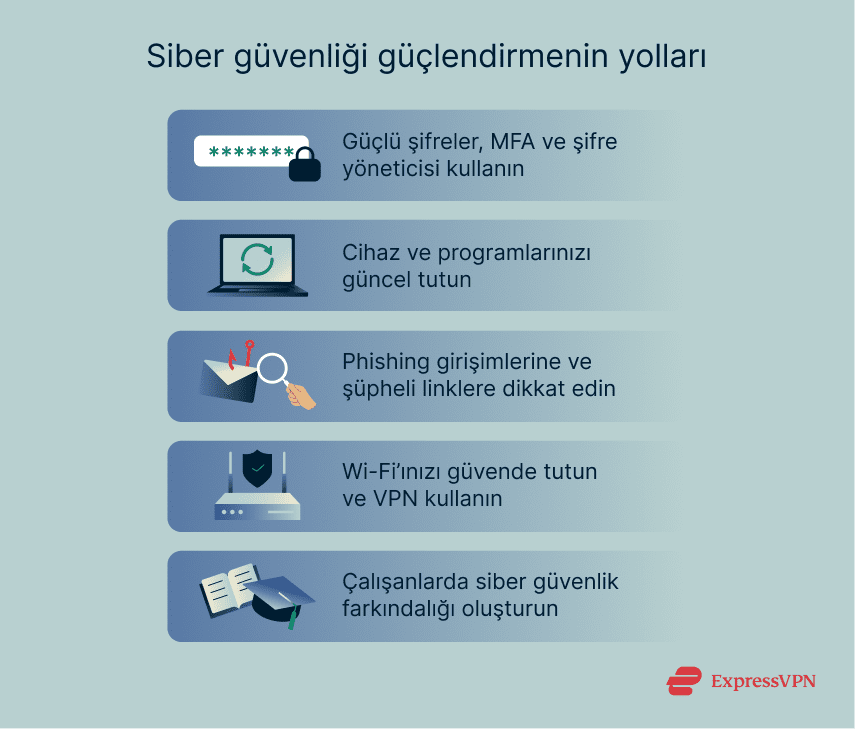

Siber güvenliği güçlendirmenin yolları

Güçlü şifreler kullanmak ve programları güncel tutmak gibi günlük alışkanlıklar edinerek saldırı ihtimalini büyük oranda azaltabilir ve hasarı azaltabilirsiniz.

Güçlü şifreler ve MFA kullanın

Her hesabın rakam, harf ve sembollerin bulunduğu 14-16 karakterden oluşan karmaşık bir şifresi olmalıdır. Çok aşamalı doğrulama, hesaba girmek için ikinci bir doğrulama yöntemi gerektirerek ek bir koruma katmanı sağlar. Böylece şifreniz sızsa bile hesabınıza yetkisiz bir şekilde girilmesini önlemiş olursunuz.

Düzinelerce farklı şifreyi yönetmek pek de kolay olmayacağından şifreleri güvenle saklamak için güvenli bir şifre yöneticisi kullanmayı düşünebilirsiniz. ExpressKeys sınırsız sayıdaki şifreyi, kredi kartı bilgisini ve notları tüm cihazlarınızda güvenle saklamanızı sağlar ve bir veri ihlali ya da güçsüz şifre durumunda sizi uyarır.

Yazılım ve sistemleri güncel tutun

Bilinen güvenlik açıklarını kapatmak için güvenlik yamaları ve güncellemelerini hemen uygulayın. Unutma ihtimalinizi ortadan kaldırdığı ve yazılımların her an en güncel güvenlik yamasını aldığından emin olacağı için mümkünse otomatik güncelleştirmeleri açık tutun. Yapılandırma ayarlarınızı sık sık kontrol edip güncelleyerek de iyi bir güvenlik sağlayabilirsiniz.

Şüpheli e-posta ve linklerden uzak durun

Phishing saldırıları çok yaygın olduğu için tanımadığınız bir kaynaktan gelen mesajlara her zaman dikkat etmeniz gerekir. Gönderenin kim olduğunu doğrulayın ve bilinmeyen ek dosyalara tıklamayın. Diğer kullanıcıları ya da kurum içindeki diğer kişileri korumak için şüpheli e-postaları bildirin. Daha sonra bu mesajları hemen silin.

Dolandırıcılar bir çekilişi kazandığınızı söyleyip, önemli bir durum olduğunu ortaya koyup ya da ünlü birinin taklidini yapıp acil bir durum yaratır ve mesajın yanında ek bir dosya gönderirler. Kısaltılmış URL'lere, gerçeğiyle bire bir aynı olmayan web sitelerine ve tuhaf kelimelerin kullanıldığı mesajlara dikkat edin.

Dikkatli olmanın yanı sıra e-posta filtreleri ve spam tespit hizmetleri kullanarak da bu mesajların çıkma ihtimalini azaltabilirsiniz.

Wi-Fi’ınızı Koruyun ve bir VPN kullanın

Modeminizin varsayılan şifresini değiştirmek ve modeminizin görünürlüğünü kapatmak, ağınızın saldırıya uğrama ihtimalini azaltacaktır. Modeminizi son aygıt yazılımıyla güncellemeniz ayrıca önem aşır. Elbette verilerinizi de şifrelemeniz gerekir. Aksi takdirde saldırgan, ağ trafiğinizi izleyebilir ve buradan aldığı bilgilerle ileride ağınıza saldırabilir.

ExpressVPN verilerinizi korunaklı bir tünelde saklayıp okunamaz hâle getirmek için güvenli bir şifreleme protokolü kullanır. Ayrıca VPN bağlantınız koparsa internete olan erişiminizi kesen kill switch özelliği ve üçüncü taraf takibini kısıtlayan tracker engelleyici gibi özellikleri vardır.

Devamını oku: İnternette kendinizi korumanın yolları hakkında bilgi alın.

Siber güvenlik araçları ve çözümleri

Kişisel özeni gösterirseniz bireysel olarak güvende kalmanız mümkündür ama kurumlar çok daha büyük bir ölçekte çalışır. Koca bir ağın, pek çok cihazın ve şirkete ya da müşterilere ait önemli bilgilerin korunması gerekir. İşletmelerin tehditlere karşı önlem, tespit ve karşılık verme gibi işlemler için özel araçlar kullanmaları gerekebilir.

Antivirüs ve uç nokta koruması

Kuruluşlar cihazlarda çıkabilecek malware ve diğer tehditleri takip etmek için uç nokta tespit ve karşılık (EDR) platformlarını kullanır. Bu araçlar pek çok sistem üzerinde gerçek zamanlı izleme becerisini ve vakaların hızlıca karantinaya alınmasını sağlar. Modern çözümler, bilinmeyen saldırıları tespit etmek için makine öğrenimi ve davranışsal analiz tekniklerinden faydalanır.

Geleneksel antivirüs programları, uç nokta korumasının genelde tek bir cihazı korumaya odaklanan alt kümesidir. EDR platformları ise bu korumayı büyük ağlara yayar.

Güvenlik duvarları ve izinsiz girişi tespit sistemleri

Güvenlik duvarları şirket ağlarına giren ve çıkan trafiği düzenleyip şüpheli bağlantıları engellemek için çeşitli kurallar uygular. İzinsiz giriş tespit sistemleri (IDS) daha derin bir analiz imkânı sunarak kötü amaçlı davranışları tespit etmek için ağ etkinliklerini inceler. İzinsiz giriş önleme sistemleri (IPS) ise bir adım ileri giderek tespit edilen tehditleri otomatik olarak engeller ve şirketlerin daha hızlı karşılık verebilmesini sağlar.

Şifreleme araçları

Şifreleme, sunucularda saklanan ve ağda iletilen hassas şirket verilerini yetkisiz kişiler tarafından okunamaz hâle getirir. Kuruluşlar iletişimi ve verileri korumak için şifreli e-posta hizmetleri, güvenli mesajlaşma platformları ve dosya şifreleme çözümleri kullanır. Bilgilere dışarıdan erişilse bile güçlü şifreleme sayesinde, şifre çözme anahtarları olmadığı sürece bilgiler güvende tutulur.

SIEM platformları ve izleme araçları

Güvenlik Bilgileri ve Etkinlik Yönetimi (SIEM) sistemleri, kuruluşların modern IT ortamlarının karmaşık düzenini yönetebilmelerini sağlar. Farklı kaynaklardan kayıt toplar, olaylar arasında ilişki kurar ve şüpheli bir faaliyet meydana geldiğinde uyarı verir. Ayrıca birçoğu yanıtları otomatikleştirebildiğinden insan analizinin ağırlığını hafifletilerek daha önemli soruşturmalar yapabilme imkânı tanır.

Çalışanlarda siber güvenlik farkındalığı oluşturma

Düzenli yapılan eğitim seanslarıyla personele phishing tanıma, ilkeleri uygulama ve olayları bildirme gibi işlemler konusunda eğitim verebilirsiniz. Böylece sağlıklı bir iş yeri ortamını teşvik ederken veri ihlalleri ya da phishing saldırılarının gerçekleşme ihtimalini azaltmış olursunuz. Bu ayrıca personelinizi siber tehditlere karşı önemli bir savunma hattına da dönüştürür. Farkındalık eğitimi, güvenlik yazılımlarının yerini almaz ama onu tamamlar.

Siber güvenlik uyumluluğu ve çerçeveleri

Standartlar ve yönergeler, kurumların düzgün güvenlik kararları almalarına ve hesap verebilirliklerini artırmalarına yardımcı olur.

NIST ve ISO standartları

NIST Cybersecurity Framework temel işlevleri şu şekilde belirlemiştir: yönet, belirle, koru, tespit et ve kurtar. Bu çerçeve isteğe bağlıdır ama pek çok şirket tarafından kullanılır çünkü her ölçekteki kuruluşa yapılandırılabilir ve güvenlik ile iç koordinasyonu iyileştirir.

ISO/IEC 27001 ise kuruluşlar arasında standartlaşmış bir çerçeve oluşturmak için bir bilgi güvenliği yönetim sisteminin zorunluluklarını belirler. Risk değerlendirme, kontrol uygulama ve sürekli gelişmeyi teşvik eder. Bu sertifika, şirketin güçlü güvenlik uygulamaları olduğunu gösterir.

GDPR, HIPAA ve sektör yönergeleri

GDPR, AB’de ikamet edenlerin verilerini işleyen oluşumları ilgilendirir. Yönergelere uyulmazsa büyük cezalar almak mümkündür. Kuruluşların GDPR gereğince veri izni alması, veri toplamayı azaltması ve her an güncel ve güvenli bilgi sürdürmesi zorunludur.

HIPAA, ABD içinde elektronik sağlığı bilgilerinin korunması ve veri toplama ve paylaşma işlemlerinde şeffaflığın sağlanması için standartlar belirler. HIPAA’nın yanı sıra tüm dünyada, kurumların gerekli güvenlik ve veri toplama işlemlerini uyguladıklarından emin olmak için sektörlere özel yönergeler bulunmaktadır.

Uygunluk denetimlerinin önemi

Denetimler bir şirketin yönergelere düzgün bir şekilde uyduğundan ve müşteri verilerini güvende tuttuğundan emin olmanın en iyi yoludur. Bir kurumun çözmesi gereken yetersiz altyapı ya da zayıf şifre gibi sorunlar düzenli denetimlerle ortaya çıkar. Bu, güçlü bir siber güvenlik savunması sürdürmenin en önemli etmenlerindendir.

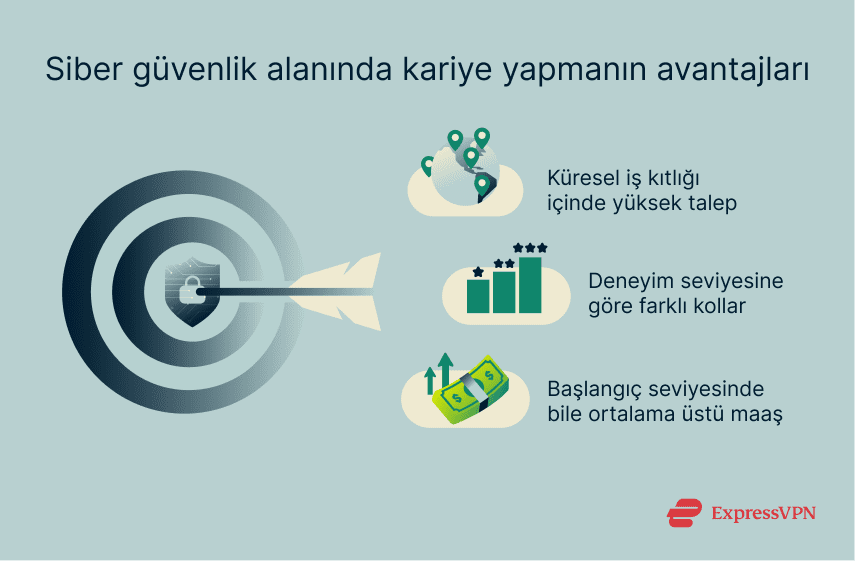

Siber güvenlik iyi bir kariyer alanı mıdır?

Siber güvenlik rekabetçi maaşlar ve stabil iş imkânlarıyla çok iyi bir kariyer alanı olabilir. Siber suçların artışıyla birlikte yetenekli profesyonel talebi de aynı şekilde artmaktadır.

Talep artışı ve iş perspektifi

Siber güvenlik uzmanları için talep artsa da bu alanda hâlen iş açığı fazlaca görülebilmekte. Bu da yeni çalışanlar için fırsat demek oluyor. Pek çok şirket ve devlet kurumu, bu alana daha fazla kişi çekmek için eğitim ve işe alma programlarına yatırım yapmakta.

Siber güvenlikte kariyer yolları ve görevler

Görevler arasında yaşanan olayları takip eden ve karşılık veren analistler, güvenlik açıklarını bulmaya çalışan penetrasyon denetçileri, güvenli sistemler tasarlayan mimarlar, tesis dışı altyapıyı koruyan bulut güvenlik mühendisleri ve politikalar ile kuralları denetleyen yönetim uzmanları bulunur.

Yeni profesyonellerin eğitimi sonucunda farkındalık da oluşur. Bu iş kolunda, halkı siber güvenlik trendlerinden haberdar eden ve güvenlik püf noktaları paylaşan siber güvenlik yazarlığı gibi niş görevler de bulunur.

Maaş beklentisi ve büyüme fırsatları

Siber güvenlik çalışanları genelde ortalama üstü maaş alırlar. Bu alanda profesyonelleşmiş kişiler ise ortalamanın epey üstünde kazanabilirler. Maaş; sektöre, role, uzmanlığa ve yüksek talep-düşük arza göre değişecektir.

Pek çok siber güvenlik işinde, yükselme ve maaş artışı fırsatı vardır. Kariyerde ilerlenirse bilgi güvenliği baş sorumlusu gibi üst düzey liderlik pozisyonlarına ulaşılabilir.

Siber güvenlik için kodlama bilmek gerekir mi?

Kodlama bilgisi çoğu siber güvenlik alanında işinize yarar ama tamamı için zorunlu değildir. Güvenlik protokollerini ve insan davranışlarını anlamak gibi temel siber güvenlik prensiplerini anlamak için herhangi bir kodlama bilgisi gerekmez ama kodlama her zaman iş gören bir beceridir.

Kodlama ne zaman işe yarar

Güvenlik açığı araştırması, malware analizi ve otomasyon gibi işlemlerde programlama becerisi işinize yarayacaktır. Betik yazabilirseniz saldırganların kodları nasıl kullandığını anlayabilir, buna karşı yeni araçlar geliştirebilir ve otomasyon sistemleri oluşturabilirsiniz. Mühendisler, yazılım geliştiricileri, kriptanaliz uzmanları ve diğer kapsamlı güvenlik işlerinde kod uzmanlığı gerekli olur.

Programlama gerekmeyen siber güvenlik iş kolları

Her siber güvenlik kariyeri için kodlama becerisi gerekmez. Ağ güvenliği analistleri, mevzuat memurları ve güvenlik farkındalığı eğitmenleri, kodlama yerine analiz, ilke ve iletişimden faydalanır. Bu pozisyonlarda olan kişiler için sistem ve ağların nasıl çalıştığını anlamak, kod yazmaktan çok daha önemlidir.

SSS: Siber güvenlik hakkında sıkça sorulan sorular

Siber güvenlik zor mudur?

Görev ve role göre değişir. Siber güvenlik oldukça zorlayıcı olabilir çünkü saldırganlar durmadan yeni taktikler geliştirir ve kuruluşların kurallara uygun davranırken devamlı gelişen bu taktiklere karşı koyabilmesi gerekir. Çoğu siber güvenlik işinde yeni güvenlik açıkları ve saldırı vektörlerini her gün araştırmak gerekeceği için zamanla yorucu bir işe dönüşebilir.

Siber güvenliğini yerini AI mı alıyor?

Hayır. Yapay zekâ çok sayıdaki veriyi işleyerek ve belli başlı karşılıkları otomatikleştirerek siber güvenliğe yardımcı olabilir ama verimli çalışması için hâlen insan yardımı gerekir ve ayrıca yapay zekânın üstü kapalı birtakım eğilimleri olabilir. Suçlular da malware, deepfake ve diğer saldırıları düzenlemek için AI kullanımına başlamıştır. Becerikli profesyoneller olmadan bu tehditler, otomatikleştirilmiş sistemleri aşabilir.

Siber güvenlik hâlihazırda yıllardır otomasyon ve denetimden yaralanmaktadır. AI araçları yeni beceriler getirmiş olsa da bu sistemlerin çalışma temeli ve insan uzmanlığına olan ihtiyaç, kayda değer bir şekilde değişmedi.

Siber güvenlik neden önemlidir?

Siber güvenlik önemlidir çünkü önemli verilere, sistemlere ve ağlara yapılıp maddi hasar, kimlik hırsızlığı ve itibar kaybı gibi sorunlara yol açabilecek saldırılara karşı koruma sağlar. Ayrıca iş devamlılığını oluşturur, kişisel bilgileri gizli tutar ve kurumların mevzuatlar uygun kalmalarına yardımcı olur. Güçlü bir siber güvenlik olmazsa hem bireyler hem de şirketler aksatma ve kötüye kullanma saldırılarına karşı çok daha savunmasız kalır.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN