DoS vs. DDoS-Angriffe: Unterschiede und Schutzmaßnahmen

Hast du schon einmal die Begriffe „DoS" und „DDoS" gehört, wenn über Cyberangriffe gesprochen wird? Sie klingen ähnlich und sind es auch, doch ein entscheidender Unterschied kann darüber entscheiden, ob es bei einer kurzen Störung bleibt oder zu einem massiven Ausfall kommt.

In diesem Artikel erklären wir, was einen Denial-of-Service-Angriff (DoS-Angriff) von einem Distributed-Denial-of-Service-Angriff (DDoS-Angriff) unterscheidet, wie beide funktionieren und welche praktischen Maßnahmen dir helfen, dich zu schützen. Ohne Fachchinesisch und ohne Panik: Wir erklären dir alles klar und verständlich.

Was ist ein DoS-Angriff?

Ein Denial-of-Service-Angriff, kurz DoS-Angriff, ist ein Cyberangriff mit dem Ziel, ein System, einen Server oder ein Netzwerk lahmzulegen. Dazu wird das Ziel mit mehr Anfragen oder Datenverkehr überflutet, als es verarbeiten kann. Für legitime Nutzer wird der Dienst dadurch langsam, nicht mehr erreichbar oder komplett offline.

Typischerweise geht ein DoS-Angriff von einem einzelnen Gerät aus, das vom Angreifer gesteuert wird. Mithilfe einfacher Skripte oder Tools werden wiederholt Anfragen an das Ziel gesendet. Da der Angriff nur aus einer Quelle kommt und kein großes Botnetz nutzt, lässt er sich oft leichter erkennen und blockieren. Trotzdem kann er erhebliche Störungen verursachen, vor allem bei Systemen mit begrenzten Ressourcen oder schwachem Schutz.

Was ist ein DDoS-Angriff?

Ein Distributed-Denial-of-Service-Angriff, kurz DDoS-Angriff, ist eine deutlich leistungsstärkere Variante des DoS-Angriffs. Statt von einem einzelnen Gerät stammt der Datenverkehr von vielen Geräten gleichzeitig. Diese sind häufig mit Schadsoftware infiziert und werden gemeinsam als sogenanntes Botnetz gesteuert.

Bei einem DDoS-Angriff senden all diese Systeme zur gleichen Zeit Anfragen an das Ziel. Der Datenverkehr kommt aus vielen Richtungen, was den Angriff wesentlich schwerer abwehrbar macht. Selbst große Websites oder Netzwerke können dadurch außer Gefecht gesetzt werden. Aufgrund ihrer Größe und Koordination sind DDoS-Angriffe schwerer zu stoppen und verursachen oft deutlich größeren Schaden als einfache DoS-Angriffe.

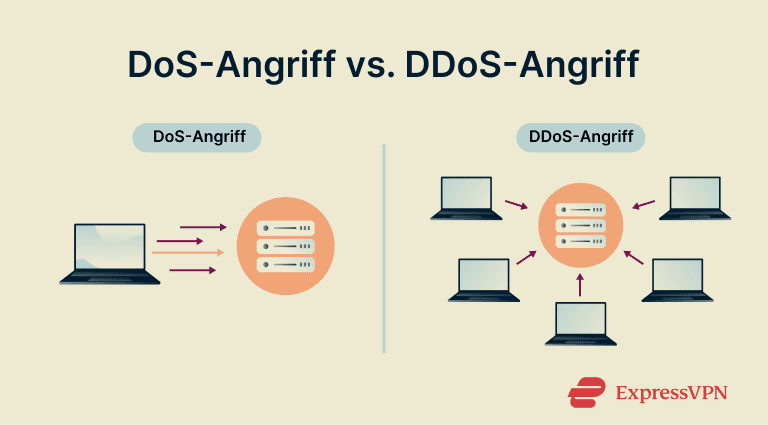

DoS vs. DDoS: Was ist der Unterschied?

DoS- und DDoS-Angriffe verfolgen das gleiche Ziel, ein System durch Überlastung unbenutzbar zu machen. In der Umsetzung und in den Auswirkungen gibt es jedoch klare Unterschiede.

Ursprung des Angriffs

Der wichtigste Unterschied liegt in der Herkunft des Datenverkehrs:

- Bei einem DoS-Angriff stammt der gesamte Datenverkehr von einem einzigen Gerät. Der Angreifer nutzt sein eigenes System, um das Ziel zu überlasten.

- Bei einem DDoS-Angriff kommen die Anfragen von vielen Geräten gleichzeitig. Diese sind Teil eines Botnetzes und senden aus unterschiedlichen Standorten parallel Datenverkehr.

Ausmaß und Auswirkungen

Ein DoS-Angriff ist durch die Leistung eines einzelnen Geräts begrenzt. Er kann zwar erheblichen Druck auf eine Website oder einen Dienst ausüben, stößt aber irgendwann an technische Grenzen.

Ein DDoS-Angriff kennt diese Grenze kaum. Hunderte oder tausende von Bots können den Datenverkehr in kurzer Zeit massiv erhöhen und selbst große, gut abgesicherte Netzwerke überfordern.

Erkennung und Abwehr

Da ein DoS-Angriff von einer einzigen Quelle ausgeht, ist er meist einfacher zu erkennen und zu blockieren. Oft reicht es aus, den auffälligen Datenverkehr zu filtern oder die verantwortliche IP-Adresse zu sperren.

Ein DDoS-Angriff ist deutlich schwieriger abzuwehren. Der Datenverkehr stammt aus vielen Quellen gleichzeitig, wodurch es schwerfällt, echte Nutzer von Angreifern zu unterscheiden. Einzelne IP-Adressen zu blockieren reicht nicht aus und kann sogar legitime Nutzer ausschließen. Die Abwehr erfordert meist fortgeschrittene Filtermechanismen, Rate Limiting und eine umfassende Analyse des gesamten Netzwerks auf Bot-Aktivitäten.

Kosten und Folgen

DoS-Angriffe sind vergleichsweise einfach und günstig umzusetzen. Ein einzelnes Gerät und die passenden Tools genügen oft. Entsprechend lassen sie sich in der Regel schneller eindämmen.

DDoS-Angriffe sind komplexer und oft deutlich schädlicher. Sie dauern häufig länger, verursachen höhere Kosten bei der Abwehr und können ganze Systeme lahmlegen. Das führt nicht selten zu Ausfallzeiten und erheblichen finanziellen Verlusten. In manchen Fällen nutzen Angreifer DDoS-Attacken auch zur Erpressung, indem sie mit anhaltenden Störungen drohen.

Laut einem Bericht von Radware können die Ausfallkosten bei einem erfolgreichen DDoS-Angriff auf Anwendungsebene über 5.000 € pro Minute liegen. Das summiert sich schnell auf mehrere Hunderttausend Euro pro Stunde.

Side-by-side comparison of DoS vs. DDoS attacks

| DoS-Angriff | DDoS-Angriff | |

| Quelle | Einzelnes Gerät | Mehrere Geräte (Botnetz) |

| Ursprung des Datenverkehrs | Ein Standort | Viele Standorte |

| Ausführung | Direkte Skripte oder Tools vom Gerät des Angreifers | Koordinierter Angriff über mit Malware infizierte Systeme |

| Datenvolumen | Niedriger, begrenzt durch die Leistung eines Geräts | Deutlich höher, verstärkt durch viele Systeme |

| Erkennung | Relativ leicht zu erkennen und zurückzuverfolgen | Deutlich schwieriger zu erkennen und zurückzuverfolgen (verteilte Quellen) |

| Blockierung | Oft durch Filtern der Quelle möglich | Erfordert fortgeschrittene Filter, Rate Limiting oder Bot-Erkennung |

| Einrichtungsaufwand | Einfach zu organisieren | Komplexe Infrastruktur mit Command-and-Control-Servern |

| Auswirkungen | Kann einzelne Anwendungen oder Dienste lahmlegen | Kann ganze Netzwerke oder Plattformen stören |

| Kosten für den Angreifer | Gering | Höher, durch fertige Botnetz-Tools jedoch leichter zugänglich |

| Schwere der Folgen | Meist lokal oder begrenzt | Oft weitreichend und schwerer zu beheben |

Häufige Arten von DoS- und DDoS-Angriffen

Auch wenn DoS- und DDoS-Angriffe oft in klare Kategorien eingeteilt werden, ist die Realität komplexer. Viele Angriffe überschneiden sich technisch, und nicht immer lässt sich eine eindeutige Kategorie festlegen.

Grundsätzlich lassen sie sich danach einordnen, was überlastet werden soll: die verfügbare Bandbreite, die Verwaltung von Verbindungen oder die Anwendungen selbst.

Angriffe mit hohem Datenvolumen (volumetrisch)

Diese Angriffe zielen darauf ab, ein Ziel mit extrem großen Datenmengen zu überfluten, bis legitimer Datenverkehr nicht mehr durchkommt.

- User Datagram Protocol (UDP)-Floods: Server werden mit Anfragen bombardiert, die zeitaufwendige Antworten auslösen, selbst wenn kein echter Dienst vorhanden ist.

- Ping-Floods: Systeme werden mit ICMP-Echo-Anfragen (Pings) überlastet, bis sie auf keine anderen Anfragen mehr reagieren können.

- Amplification-Angriffe: Angreifer nutzen manipulierte Anfragen, um Dienste wie DNS oder NTP dazu zu bringen, große Datenmengen an das Opfer zurückzusenden. Die Schwachstelle liegt nicht im Dienst selbst, sondern darin, dass UDP keine Absender-IP überprüft. So wird Datenverkehr gezielt „umgeleitet".

Angriffe auf die Verbindungsverwaltung

Diese Angriffe setzen weniger auf Bandbreite und zielen stattdessen darauf ab, Serverressourcen durch viele offene Verbindungen zu erschöpfen.

- SYN-Flood: Nutzt den TCP-Handshake aus, indem zahlreiche Verbindungsanfragen gestartet, aber nie abgeschlossen werden.

- Slowloris: Sendet sehr kleine Datenmengen über viele Verbindungen extrem langsam, hält diese offen und blockiert Serverkapazitäten.

- Teardrop: Übermittelt überlappende oder fehlerhafte Datenfragmente, die insbesondere ältere oder ungepatchte Systeme beim Zusammensetzen zum Absturz bringen können.

Angriffe auf Anwendungsebene

Hier stehen konkrete Programme und Dienste im Fokus, etwa Websites oder Webanwendungen. Ziel ist es, Rechenleistung zu überlasten oder gezielt Funktionen lahmzulegen.

- Billion-Laughs-Angriff: Eine spezielle XML-Bombe, bei der eine kleine, harmlos wirkende XML-Datei beim Verarbeiten extrem vervielfältigt wird und zu einer riesigen Datenstruktur anwächst, bis das System abstürzt.

Der Name stammt von der ersten Zeichenkette im XML-Dokument, die häufig „lol" heißt und sich anschließend rekursiv Milliarden Male selbst referenziert, daher die Bezeichnung „Billion Laughs". - Slowloris (nochmal): Auch hier relevant, da nicht die Transportebene, sondern die Verarbeitung von Anfragen durch die Anwendung angegriffen wird.

- Regular expression denial of service (ReDoS): Nutzt ineffiziente reguläre Ausdrücke aus, um Anwendungen durch hohe Rechenlast abstürzen zu lassen.

- E-Mail-Bombing: Postfächer werden mit tausenden automatisierten Nachrichten geflutet, oft über Formular- oder Newsletter-Anmeldungen. Dies kann wichtige Sicherheitsmeldungen verdecken und wird teils zur Verschleierung von Betrug genutzt.

Mehr erfahren: Wenn dir einige Begriffe zu technisch erscheinen, hilft unser Internet-Sicherheitsglossar mit leicht verständlichen Erklärungen.

Warum finden DoS- und DDoS-Angriffe statt?

DoS- und DDoS-Angriffe sind selten reiner Zufall. In vielen Fällen verfolgen Angreifer konkrete Ziele, von finanziellen Interessen bis hin zu politischen Botschaften.

- Erpressung und finanzielle Motive: Unternehmen werden gezielt lahmgelegt, um Lösegeld für das Beenden des Angriffs zu verlangen. Besonders für Online-Geschäfte entsteht hoher Zeitdruck.

- Wettbewerbssabotage: Konkurrenten können während Produkteinführungen oder Verkaufsaktionen angegriffen werden. Selbst kurze Ausfälle können Umsatz und Vertrauen schädigen.

- Hacktivismus und politische Ziele: Manche Gruppen nutzen DoS-Angriffe als digitale Protestform, um Aufmerksamkeit auf politische oder gesellschaftliche Anliegen zu lenken.

- Rache, Streiche und Neugier: Dank leicht verfügbarer Tools starten manche Angriffe aus persönlichen Motiven oder aus Neugier, oft ohne die tatsächlichen Folgen zu verstehen.

Reale Beispiele für DDoS-Angriffe

DDoS-Angriffe sind keineswegs nur Theorie. Sie haben bereits bei einigen der größten Online-Plattformen zu massiven und teuren Ausfällen geführt. Diese bekannten Beispiele zeigen, wie gravierend die Auswirkungen in der Praxis sein können:

HTTP/2-Rapid-Reset-Angriff auf große Tech-Plattformen

Im Jahr 2023 wurden Unternehmen wie AWS, Google und Cloudflare von einer neuen DDoS-Methode getroffen, dem sogenannten HTTP/2-Rapid-Reset-Angriff. Dabei wurde eine Schwachstelle im HTTP/2-Protokoll ausgenutzt, um extrem schnell Anfragen zu senden und sofort wieder abzubrechen. So konnten Server überlastet werden, ohne dass riesige Botnetze nötig waren.

In der Spitze erreichte dieser Angriff rund 398 Millionen Anfragen pro Sekunde. Selbst mit starken Schutzmechanismen wurden die betroffenen Plattformen von der Effizienz dieser neuen Technik überrascht.

Googles massiver UDP-Amplification-Angriff

Google erlebte einen der größten jemals dokumentierten DDoS-Angriffe mit einer Spitzenlast von 2,5 Terabit pro Sekunde. Bei diesem UDP-Amplification-Angriff wurden tausende falsch konfigurierte Server missbraucht, um den Datenverkehr in Richtung von Googles Systemen zu reflektieren und massiv zu verstärken. Der Angriff zog sich über mehrere Monate hin und übertraf alles, was Google zuvor beobachtet hatte.

Mehr erfahren: Wenn du tiefer in die Geschichte der größten Angriffe eintauchen möchtest, findest du hier eine Übersicht bekannter DDoS-Attacken.

Wie lassen sich DoS- und DDoS-Angriffe verhindern?

DoS- und DDoS-Angriffe können jeden treffen, von einzelnen Gamern bis hin zu großen Organisationen. Zwar lassen sie sich nicht immer vollständig verhindern, doch es gibt wirksame Maßnahmen, um das Risiko zu senken und die eigenen Schutzmechanismen zu stärken.

Für Einzelpersonen

Ein zuverlässiges VPN wie ExpressVPN kann helfen, deine echte IP-Adresse zu verbergen. Dadurch wird es für Angreifer schwieriger, dich gezielt anzugreifen – besonders relevant beim Online-Gaming oder beim Hosten von Servern.

Ein VPN ist jedoch kein vollständiger Schutz. Wenn deine IP-Adresse bereits bekannt ist oder der Angriff direkt auf deinen Anschluss zielt, kann ein VPN den eingehenden Datenverkehr nicht blockieren. Bei wiederholten oder gezielten Angriffen kann es notwendig sein, über deinen Internetanbieter eine neue IP-Adresse zu erhalten oder auf Plattformen und Dienste mit integrierter DDoS-Abwehr zu setzen.

Für Organisationen

Unternehmen und Institutionen sind häufig größere Ziele und benötigen daher einen mehrschichtigen, proaktiven Schutz. Zu den wichtigsten Maßnahmen zählen:

- Robuste Netzwerkarchitektur: Redundanzen und Failover-Mechanismen reduzieren die Auswirkungen, wenn einzelne Komponenten überlastet werden.

- Anti-DDoS-Software und Appliances: Spezialisierte Hard- und Software filtert schädlichen Traffic, bevor er kritische Systeme erreicht.

- Cloud-basierte DDoS-Schutzdienste: Externe Anbieter können Angriffe abfangen und neutralisieren, besonders bei großflächigen Attacken.

- Lastverteilung und Bandbreitenskalierung: Die Verteilung des Traffics auf mehrere Server verhindert Überlastungen.

- Incident-Response-Plan: Klare Abläufe für den Ernstfall sparen wertvolle Zeit während eines Angriffs.

- Regelmäßige Sicherheitsprüfungen: Laufende Überprüfungen helfen, Schwachstellen frühzeitig zu erkennen und zu beheben.

FAQ: Häufige Fragen zu DoS- und DDoS-Angriffen

Was ist der Unterschied zwischen DoS- und DDoS-Angriffen?

Ein Denial-of-Service-Angriff (DoS) stammt von einem einzelnen Computer, der ein Ziel mit Anfragen überlastet. Ein Distributed-Denial-of-Service-Angriff (DDoS) nutzt viele Geräte gleichzeitig, oft in Form eines Botnetzes. Dadurch sind DDoS-Angriffe deutlich schwerer zu stoppen, schneller skalierbar und meist wesentlich schädlicher.

Sind DoS- und DDoS-Angriffe illegal?

Ja. DoS- und DDoS-Angriffe sind in vielen Ländern strafbar. In den USA gelten sie als Straftat nach dem Computer Fraud and Abuse Act (CFAA) und können zu hohen Geldstrafen oder Freiheitsstrafen von bis zu zehn Jahren führen.

Was passiert während eines DoS-Angriffs?

Bei einem DoS-Angriff überflutet ein einzelnes System einen Server oder eine Website mit Anfragen. Dadurch werden Ressourcen blockiert, legitime Nutzer ausgesperrt und Dienste können stark verlangsamt werden oder komplett ausfallen.

Was ist der Unterschied zwischen DoS- und DDoS-Schutz?

DoS-Schutz blockiert verdächtigen Traffic aus einer einzelnen Quelle, meist durch einfache Filterregeln. DDoS-Schutz ist deutlich komplexer, da der Angriff aus vielen Quellen gleichzeitig kommt. Er erfordert fortschrittliche Traffic-Analyse, Rate Limiting und Bot-Erkennung, ohne legitime Nutzer auszusperren.

Kann man versehentlich einen DDoS-Angriff auslösen?

In der Regel nicht. Ein DDoS-Angriff erfordert normalerweise koordinierte Systeme (z. B. Botnetze) oder spezielle Tools und entsteht nicht einfach zufällig.

Wie erkenne ich einen DDoS-Angriff?

Hinweise sind extrem langsame Ladezeiten, häufige 503-Fehler oder ungewöhnlich viele gleichartige Verbindungsanfragen in Server-Logs. Oft funktionieren andere Websites normal, während nur der eigene Dienst betroffen ist.

Reicht ein VPN zum Schutz vor DDoS-Angriffen aus?

Ein VPN kann helfen, indem es deine echte IP-Adresse verbirgt und einfache Angriffe erschwert. Es bietet jedoch keinen vollständigen Schutz, insbesondere wenn der Angreifer deine reale IP bereits kennt oder der Angriff direkt auf den Server zielt.

Kann ein CDN bei DDoS-Angriffen helfen?

Ja. Ein Content-Delivery-Network (CDN) kann wirksam dabei helfen, DDoS-Angriffe abzufedern. CDNs verteilen den eingehenden Datenverkehr auf viele Server weltweit, sodass kein einzelner Server überlastet wird.

Große Cloud-CDN-Anbieter wie Amazon, Google, Akamai oder Cloudflare können einen Großteil des Angriffsverkehrs für dich abfangen und absorbieren. Da sie deine Inhalte selbst ausliefern, greift ihre globale Infrastruktur direkt ein und verarbeitet den schädlichen Traffic, bevor er dein eigentliches System erreicht. Das erhöht die Chance deutlich, dass deine Website auch unter hoher Last erreichbar bleibt.

Viele moderne CDNs verfügen außerdem über integrierte DDoS-Schutzmechanismen. Diese erkennen ungewöhnliche Traffic-Muster, filtern schädliche Anfragen automatisch heraus und lassen legitime Nutzer weiterhin durch.

Lässt sich der Ursprung eines DDoS-Angriffs zurückverfolgen?

Das ist äußerst schwierig. DDoS-Angriffe stammen meist aus Botnetzen mit kompromittierten Geräten weltweit. Die sichtbaren IP-Adressen gehören in der Regel nicht dem eigentlichen Angreifer.

Was war der größte bekannte DoS- oder DDoS-Angriff?

Einer der größten bekannten DDoS-Angriffe nach Anfragevolumen war der HTTP/2-Rapid-Reset-Angriff im Jahr 2023. Er erreichte Spitzenwerte von rund 398 Millionen Anfragen pro Sekunde und traf unter anderem AWS, Google und Cloudflare.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN