Come capire se il computer ha un virus (Windows e Mac)

I virus informatici e le altre minacce informatiche colpiscono sia i sistemi Windows che macOS. In alcuni casi causano problemi evidenti, come un'infinità di popup, blocco di applicazioni o un rallentamento smisurato del sistema. Vi sono però minacce progettate per attuare in background nell'invisibilità, per sottrarre silenziosamente dati o disattivare le protezioni.

I segnali d'infezione si manifestano in genere come pattern ripetitivi: scomparsa di file, disattivazione delle protezioni, apparizione costante di annunci pubblicitari o inspiegabili rallentamenti del sistema. Da solo, nessuno di questi problemi costituisce prova di un'infezione, ma quando ne compaiono diversi insieme e persistono anche in seguito a un riavvio del dispositivo, la presenza di malware diventa la spiegazione più probabile.

Questa guida spiega come scoprire se il tuo computer ha un virus e mostra in dettaglio i passaggi per rilevare e rimuovere i malware in maniera sicura ed evitare ulteriori infezioni. Illustra inoltre i principali tipi di malware e le modalità di diffusione di tali infezioni.

Segnali che il tuo computer può essere stato infettato da un virus

L'elenco che segue comprende gli indicatori più comuni di potenziali infezioni su Windows e macOS.

1. Prestazioni lente o blocco momentaneo

Le applicazioni si aprono più lentamente del solito, il cursore del mouse va a scatti o lo schermo si blocca durante semplici operazioni come l'apertura di una cartella o il passaggio da una scheda all'altra. Se diversi programmi mostrano questo comportamento persistente, che si ripresenta anche dopo il riavvio del sistema, può essere un segno della presenza di un malware che consuma le risorse del sistema agendo in background.

2. Popup inattesi e annunci indesiderati

Si aprono nuove schede o finestre senza il tuo intervento, appaiono pubblicità su siti web che normalmente non ne mostrano o ti arrivano notifiche da siti che non hai mai consentito. Quando questi popup si ripetono su siti tra loro non correlati o anche dopo aver resettato le impostazioni del browser, la causa è probabilmente un adware o altro software indesiderato.

3. File che scompaiono o si danneggiano

I documenti possono scomparire, non aprirsi o apparire con nomi o estensioni differenti. In alcuni casi, i file vengono sostituiti con versioni criptate che mostrano una richiesta di riscatto, oppure i collegamenti smettono di funzionare del tutto. Il danneggiamento inspiegabile di un file è fra i principali campanelli di allarme della presenza di infezione.

4. Funzioni di sicurezza integrate che si disattivano inaspettatamente

La protezione in tempo reale dell'antivirus si disattiva, il firewall si spegne o i dettagli di sicurezza definiti non vengono applicati quando la connessione a Internet è stabile. A volte queste funzionalità possono dare problemi per altre ragioni, ma una loro ripetuta disattivazione senza alcun intervento da parte dell'utente può essere un indicatore dell'interferenza da parte di un malware.

5. Programmi nuovi o sconosciuti in esecuzione

Nella lista delle app del dispositivo compare un programma che non ricordi di aver installato. Nella barra delle applicazioni o nel menu Start vedi nuove icone e dopo l'avvio si eseguono automaticamente elementi che non riconosci. Se alcuni strumenti preinstallati possono aggiornarsi senza il tuo intervento, un'aggiunta totalmente inspiegabile può indicare la presenza di malware.

6. Cambio della pagina iniziale del browser

Il motore di ricerca, la homepage o la pagina di apertura di una nuova scheda cambiano senza la tua autorizzazione. Le ricerche vengono reindirizzate verso motori di ricerca insoliti e che non hai richiesto, oppure i collegamenti aprono siti inaspettati. Questi cambiamenti derivano spesso da elementi noti come browser hijacker (dirottatori del browser) o da estensioni nascoste.

7. Dispositivi che si azionato da soli (mouse e tastiera)

È possibile che il puntatore del mouse si muova da solo, che appaia del testo mentre non stai scrivendo o che si aprano e si chiudano finestre inaspettatamente. Sebbene questo possa essere un segnale della presenza di malware, considera anche che periferiche difettose, interferenze wireless o problemi dei driver possono produrre effetti simili, quindi è sempre bene provare prima con un altro mouse o tastiera.

Se l'attività insolita persiste anche con altri dispositivi e periferiche, potrebbe indicare la presenza di un malware per l'accesso da remoto al dispositivo, come un Trojan RAT (Remote Access Trojan). Questi strumenti offrono agli aggressori il pieno controllo del sistema, consentendo immettere testo, muovere il cursore, copiare file e installare altri programmi dannosi.

8. Strana attività in background

Le ventole possono aumentare l'attività mentre il computer è inattivo, il dispositivo può scaldarsi durante attività leggere o l'indicatore di utilizzo della rete può mostrare una certa attività anche quando non vi sono applicazioni aperte. Processi normali come gli aggiornamenti del sistema o i backup su cloud possono spiegare i picchi occasionali di utilizzo della CPU, ma un'inspiegabile attività che si mostra costantemente su più sessioni è spesso dovuta a malware che eseguono attività in background.

9. La batteria si scarica più velocemente del normale

La batteria si scarica rapidamente durante le attività più semplici, consuma più energia in stand-by o il dispositivo resta caldo quando non dovrebbe. Gli aggiornamenti, l'indicizzazione e alcune attività ad alto utilizzo di CPU possono causare un gran calo di batteria nel breve termine, ma se il problema persiste senza una chiara motivazione, può indicare la presenza di processi dannosi che consumano risorse in background.

10. Il sistema si impalla o si riavvia frequentemente

In Windows, questo si presenta spesso come una schermata blu (comunemente nota anche come Blue Screen of Death, BSOD, schermata blu della morte). Su Mac, potrebbe apparire come un errore kernel panic, che costringe il dispositivo a riavviarsi inaspettatamente. Possono causare arresti anomali anche i guasti dell'hardware e i conflitti fra driver, ma se si verificano ripetutamente senza che sia stata apportata alcuna modifica o aggiornamento recente, è possibile che un malware abbia manomesso i file di sistema.

Come fanno i computer a prendere i virus?

Esistono molti modi in cui il computer può contrarre virus. Vediamo alcuni punti d'ingresso comuni:

Allegati email dannosi

Spesso i malfattori inviano email con apparenza di fatture, aggiornamenti su spedizioni di prodotti, curriculum o avvisi di sicurezza di un account. Questi messaggi possono includere in allegato file che contengono codice nascosto, come ad esempio:

- Documenti di Office con macro attivate: file Word o Excel che contengono script incorporati (noti come macro). Se le macro sono abilitate, lo script viene eseguito e si installa il malware.

- PDF con script incorporati: un PDF che contiene JavaScript, che quando viene aperto può innescare download indesiderati.

- Cartelle compresse: file contenuti in cartelle come ZIP o RAR che contengono elementi eseguibili (ossia programmi che vengono eseguiti all'apertura) mascherati come documenti innocui.

Spesso queste email cercano di generare un senso di urgenza o timore, inducendo l'utente ad aprire l'allegato o a cliccare sul link proposto senza riflettere.

Navigazione su siti web compromessi

Anche i siti web più noti o affidabili possono a volte risultare compromessi. Un rischio è il download drive-by, in cui può essere eseguito automaticamente del codice se il browser o i plugin sono obsoleti o mal configurati. Anche gli annunci dannosi inseriti in siti legittimi possono reindirizzare i visitatori verso download non sicuri o pagine di phishing.

Download di software o giochi craccati

I malware possono nascondersi anche in applicazioni pirata e nei generatori di chiavi (programmi che dichiarano di sbloccare software a pagamento). Anche se il software sembra funzionare normalmente, dietro le quinte può installare trojan, spyware o adware sul dispositivo. In alcuni casi, per nascondere l'attività dannosa vengono utilizzate minacce più avanzate come i rootkit. Inoltre, alcune minacce informatiche possono persino connettersi a server esterni per ricevere aggiornamenti o file aggiuntivi.

Utilizzo di unità USB infette

Le unità USB possono diffondere malware in diversi modi. Alcune vengono infette ancor prima che tu le riceva, ad esempio in fase di produzione, distribuzione o riconfezionamento, contenendo file che si eseguono all'apertura, installando malware nel sistema.

Gli aggressori possono anche utilizzare attacchi di USB drop, lasciando le unità precaricate con malware in luoghi pubblici o inviandole per posta a obiettivi specifici. Spesso tali unità contengono apparentemente solo dei normali documenti o collegamenti, ma una volta aperti eseguono codice dannoso.

Le vecchie versioni di Windows includevano una funzione di esecuzione automatica, che avviava automaticamente il software contenuto nell'unità quando questa veniva collegata al dispositivo. Ora questa funzione è disattivata per impostazione predefinita (Microsoft l'ha disabilitata a partire da Windows 7), tuttavia alcuni attacchi si basano su metodi di ingegneria sociale per indurre l'utente a cliccare su popup o collegamenti modificati che innescano l'esecuzione di malware quando viene collegata un'unità USB.

Clic su annunci o link sospetti

I pulsanti ingannevoli con l'etichetta "Download" (scarica), "Play" (riproduci) o "Update" (aggiorna) possono installare malware invece di ciò che dichiarano di fornire. I malfattori possono anche utilizzare link abbreviati all'interno di email o post sui social media per mascherare la vera destinazione del traffico, rendendo più facile indirizzare gli utenti verso siti dannosi.

Un'altra tattica è il malvertising, ovvero annunci dannosi inseriti in reti pubblicitarie che possono persino finire su siti legittimi. Per evitare di essere bloccati, questi ad ruotano spesso tra differenti domini. Potrebbero invitarti a installare software aggiuntivo come un codec (un programma che aiuta a riprodurre certi file audio o video), un pulitore di sistema che promette di velocizzare il dispositivo o un falso aggiornamento per un'app che utilizzi già.

Tipi di virus informatici

Spesso si usa la parola "virus" per descrivere qualsiasi tipo di software dannoso, ma in realtà la categoria più ampia è il cosiddetto malware, che comprende virus, trojan, worm, spyware, ransomware, adware e altre minacce. Gli esempi esposti a continuazione intendono mostrare il comportamento di differenti tipologie di malware sui sistemi utilizzati dalla maggioranza delle persone.

Virus che infetta file

Un virus che infetta i file si attacca ai file eseguibili di un programma e, quando questo viene lanciato, il virus si attiva e si diffonde inserendo codice in altri file eseguibili presenti sullo stesso dispositivo o su unità condivise. L'impatto varia da leggere interferenze a danni visibili.

Per mantenersi attive, certe varianti cercano di bloccare gli aggiornamenti o di interferire con i componenti antivirus. Siccome alterano direttamente i file, il recupero del sistema risulta spesso difficile se non si dispone di un backup pulito.

Browser hijacker

Un hijacker o dirottatore del browser altera le impostazioni di navigazione senza l'autorizzazione dell'utente. Potrebbe reimpostare il motore di ricerca predefinito, la pagina iniziale o la pagina di apertura di una nuova scheda. Alcune versioni aggiungono estensioni, inseriscono annunci o alterano i risultati delle ricerche per inviare traffico sulle reti di partner.

Su macOS, attraverso i profili di configurazione è possibile applicare impostazioni all'intero sistema. Si tratta di file comunemente utilizzati da scuole o aziende per la gestione dei dispositivi, come per impostare reti Wi-Fi, VPN o impostazioni predefinite del browser. Un profilo malevolo può dirottare quest'utile meccanismo per bloccare il cambio del motore di ricerca predefinito del browser.

Invece di dare la possibilità di scelta di un motore come Google, DuckDuckGo o Bing nelle impostazioni, il browser hijacker impone il proprio provider, generalmente un losco motore per il reindirizzamento del traffico. Se è stato installato un profilo dannoso, non sarà possibile modificare manualmente l'impostazione, poiché il profilo forzerà la selezione apportata dall'elemento malevolo.

Virus che si diffonde in rete

Conosciuto anche come worm, questo tipo di malware si diffonde automaticamente attraverso le reti locali e i dispositivi collegati. Esegue una scansione alla ricerca di servizi aperti, password deboli o vulnerabilità non corrette con patch, quindi realizza copie di sé stesso senza richiedere l'intervento dell'utente. Una volta dentro, può distribuire payload o carichi di dati aggiuntivi (la componente dannosa dell'attacco), come spyware, miner di criptovalute o ransomware.

Le reti domestiche non sono immuni a queste minacce: possono infatti essere sfruttate apparecchiature come stampanti obsolete e dispositivi smart non protetti, in quanto restano sempre online e vengono aggiornati raramente.

Trojan

Proprio come un cavallo di Troia, un trojan si maschera come un'app o un documento legittimo e chiede autorizzazioni di cui non ha bisogno. Una volta aperto, lancia carichi di dati nascosti, che possono includere spyware per il monitoraggio della navigazione, adware per l'iniezione di annunci pubblicitari, keylogger per la registrazione di ogni pressione sui tasti e strumenti di accesso remoto per consentire agli aggressori il pieno controllo del sistema.

I trojan si diffondono spesso attraverso software craccati o false proposte di aggiornamento. Molti trojan si aggiungono agli elementi di avvio del sistema, in modo da garantirsi una continua esecuzione.

Virus polimorfico

Un virus polimorfico modifica il proprio codice o cifratura con ogni sua diffusione. Ogni copia avrà quindi un'apparenza diversa a livello di byte, rendendo meno efficace il tradizionale metodo di rilevamento basato su firma tramite cui gli strumenti antivirus cercano impronte digitali note.

Il suo comportamento, tuttavia, resta lo stesso: replica, corrompe file e tenta di persistere nel sistema. Per tale ragione, i moderni software antivirus combinano le firme con l'analisi euristica (regole per individuare i comportamenti sospetti) e il monitoraggio in tempo reale (che analizza il comportamento dei programmi in differenti condizioni).

Cosa può fare un virus al tuo sistema?

Rubare o corrompere dati

Il malware può raccogliere silenziosamente informazioni sensibili, tra cui password, dati di pagamento e token di login salvati per concedere l'accesso ad account email o cloud. Alcune tipologie di spyware richiedono o sfruttano l'accesso a webcam o microfoni, abilitando oltre al furto di dati anche una sorveglianza continua.

La corruzione dei file li rende inutilizzabili, danneggia l'integrità di un lavoro privo di copia di backup.

Rallentare le operazioni del sistema

Spesso il malware installa processi che si eseguono in background continuamente. Ad esempio, i miner di criptovalute possono utilizzare l'hardware del computer a beneficio dei malfattori, consumando la tua elettricità e la potenza di calcolo del tuo dispositivo. L'adware invece può sovraccaricare il browser con popup o script che consumano memoria e rallentano la normale navigazione.

Disattivare funzioni di sicurezza

Molte tipologie di malware cercano di indebolire le difese integrate del sistema per poter persistere più a lungo. Possono:

- Disattivare la protezione in tempo reale negli strumenti antivirus, impedendo al sistema di bloccare le minacce in fase di esecuzione.

- Bloccare gli aggiornamenti delle definizioni di sicurezza, impedendo all'antivirus di riconoscere nuovi tipi di malware.

- Alterare le regole del firewall, aprendo connessioni che consentono l'accesso remoto o impedendo al firewall di bloccare il traffico sospetto.

- Posporre o disattivare le patch del sistema operativo, assicurando che vulnerabilità note restino senza soluzione e, quindi, sfruttabili.

Impedirti l'accesso ai file o al sistema

Il ransomware è fatto per negare l'accesso dell'utente fino al pagamento di un riscatto, potendo criptare cartelle personali, bloccare l'intero disco in modo che non venga caricato il sistema operativo o sostituire il desktop con una richiesta di riscatto a schermo intero.

Per impedire il recupero del sistema, molti ransomware disabilitano o cancellano i punti di ripristino salvati in locale, ossia i backup automatici creati da Windows. Le moderne tipologie di ransomware combinano cifratura dei dati con il loro furto, sottraendo i file per poi minacciare di pubblicarli.

Diffondersi oltre il singolo dispositivo

In alcuni casi, un computer infetto diventa una piattaforma per il lancio di attacchi di maggiore portata. Ad esempio, il malware di tipo worm può passare ad altri computer di una stessa rete, mentre il malware botnet può utilizzare la tua connessione per inviare spam, ospitare pagine di phishing o lanciare attacchi Denial-of-Service (DoS). Oltre a danneggiare il tuo sistema, questo metterà a rischio anche gli altri dispositivo e causare l'inserimento del tuo indirizzo IP in una lista di blocco.

Come individuare e rimuovere un virus

L'obiettivo della rimozione dei virus è isolare il dispositivo, confermare l'effettiva l'infezione e sanarla senza rischiare alcuna perdita di dati. È bene lavora in maniera sequenziale: iniziare con l'isolamento, poi utilizzare gli strumenti o il software antivirus integrati, quindi passare al ripristino del sistema, se necessario. Mantieni un registro delle modifiche apportate, in modo da poterle annullare in un secondo momento in caso di errori.

Esegui la disconnessione da Internet durante la risoluzione dei problemi

Il primo passo è il contenimento, quindi prima di iniziare è importante disattivare il Wi-Fi e scollegare i cavi Ethernet, in modo da impedire al malware di contattare i server degli aggressori, di scaricare componenti aggiuntivi o di trasmettere dati rubati.

Se avessi necessità di scaricare degli strumenti di pulizia, utilizza un altro computer non infetto e trasferisci i file con un'unità USB formattata per l'occasione. Mantieni il dispositivo infetto offline fino al completamento della pulizia.

Esegui una scansione completa del sistema con gli strumenti integrati

Prima di aggiungere un nuovo software, sfrutta appieno le protezioni integrate del tuo sistema operativo. Evita la scansione rapida in questi casi, poiché potrebbe non rilevare minacce più radicate nel sistema. Le scansioni complete richiedono più tempo, ma sono più affidabili.

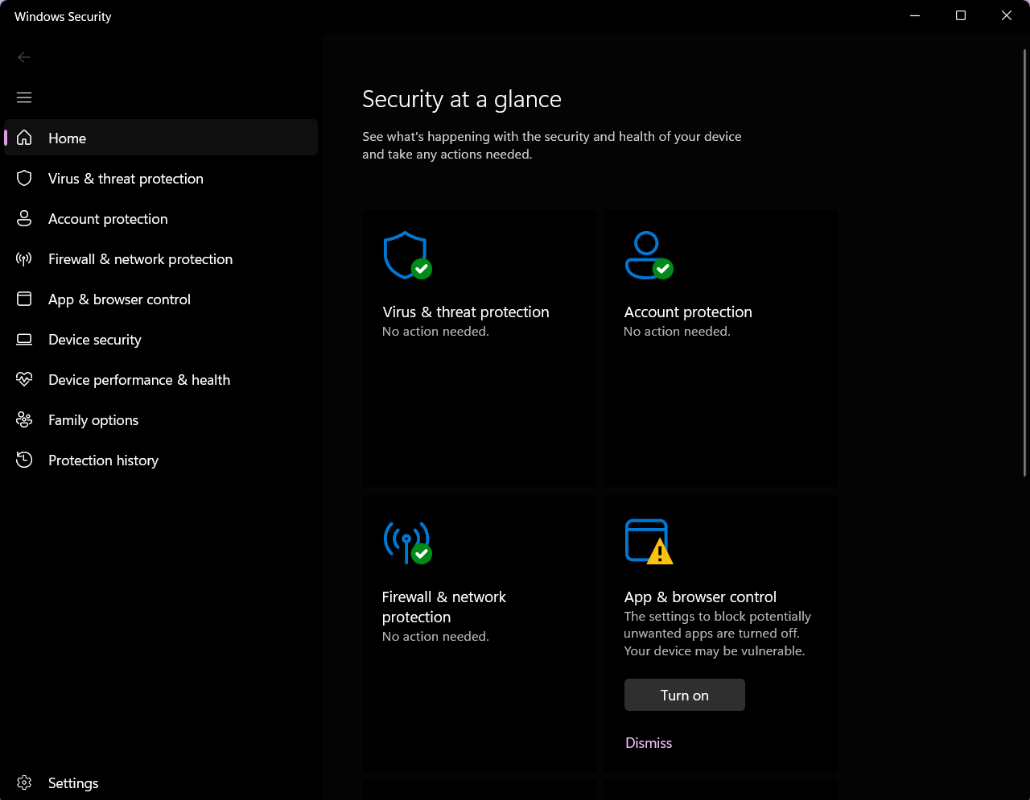

Windows 11

- Apri Sicurezza di Windows dal menu Start.

- Seleziona Protezione da virus e minacce > Opzioni di analisi > Analisi completa. Una scansione completa può richiedere da alcune ore a diversi giorni, a seconda della quantità e del tipo di dati memorizzati.

- Se viene rilevato qualche elemento dannoso, scegli l'opzione per mettere in quarantena le minacce, invece di eliminarle. I file in quarantena vengono isolati in modo da impedirne l'esecuzione, ma eventuali falsi positivi potranno essere ripristinati, se necessario.

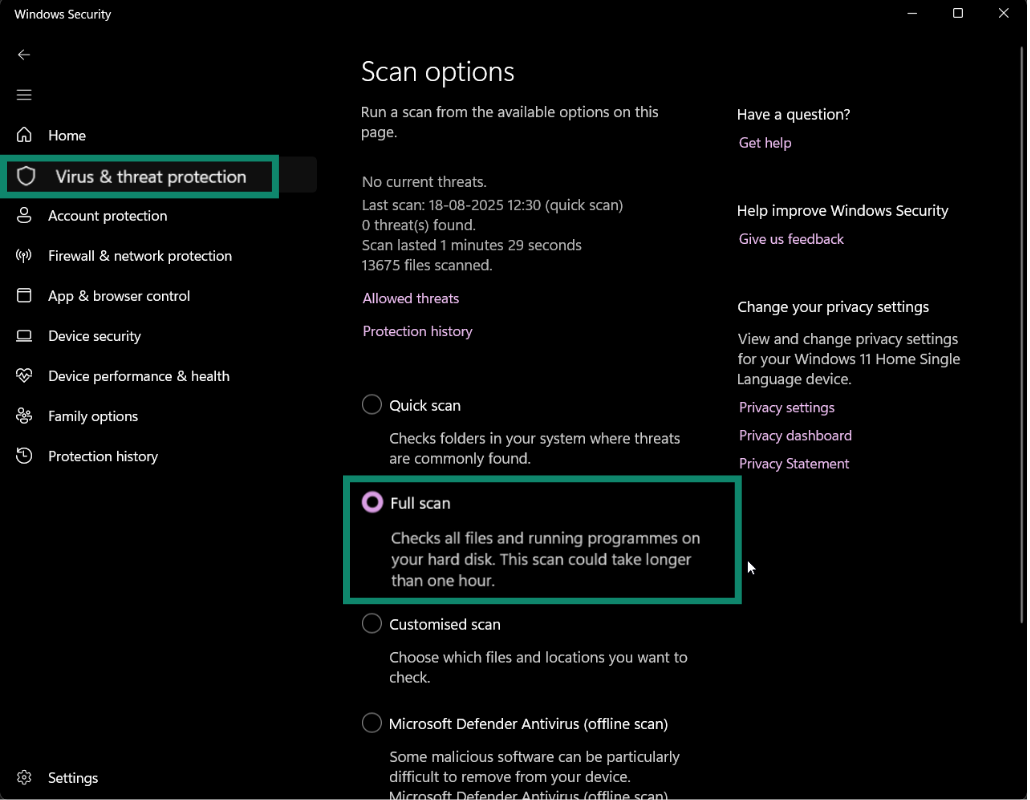

- Una volta fatto, verifica che l'opzione Protezione antimanomissione sia attivata, in modo da impedire al malware di modificare le tue impostazioni. Nello stesso menu, attiva le opzioni Protezione fornita dal cloud e Invio automatico di file di esempio per ottenere capacità di rilevamento sempre aggiornate.

macOS (Ventura, Sonoma e successivi)

Apple offre protezioni integrate operanti in background: Gatekeeper per bloccare le app non attendibili e XProtect per bloccare le minacce informatiche note. Tuttavia, le impostazioni di macOS non prevedono un'opzione per eseguire manualmente la scansione del sistema completo.

Se i sintomi persistono, installa un antivirus di terze parti affidabili e lancia una scansione completa.

Riavvia in modalità provvisoria e controllare i processi di avvio

La modalità provvisoria carica solo i driver e i servizi essenziali. Se i sintomi del malware scompaiono in modalità provvisoria ma tornano a manifestarsi con l'avvio normale, è un forte segnale che il responsabile è un programma di terze parti.

Windows 11

- Tieni premuto il tasto Shift (maiuscolo) e seleziona Riavvia dal menu Start. Seleziona Risoluzione dei problemi > Opzioni avanzate > Impostazioni di avvio > Riavvia. Potrai poi premere 4 o F4 per la modalità provvisoria, o 5 o F5 per la modalità provvisoria con rete. L'opzione con rete include l'accesso a Internet, che può essere utile per scaricare aggiornamenti o strumenti durante la risoluzione dei problemi.

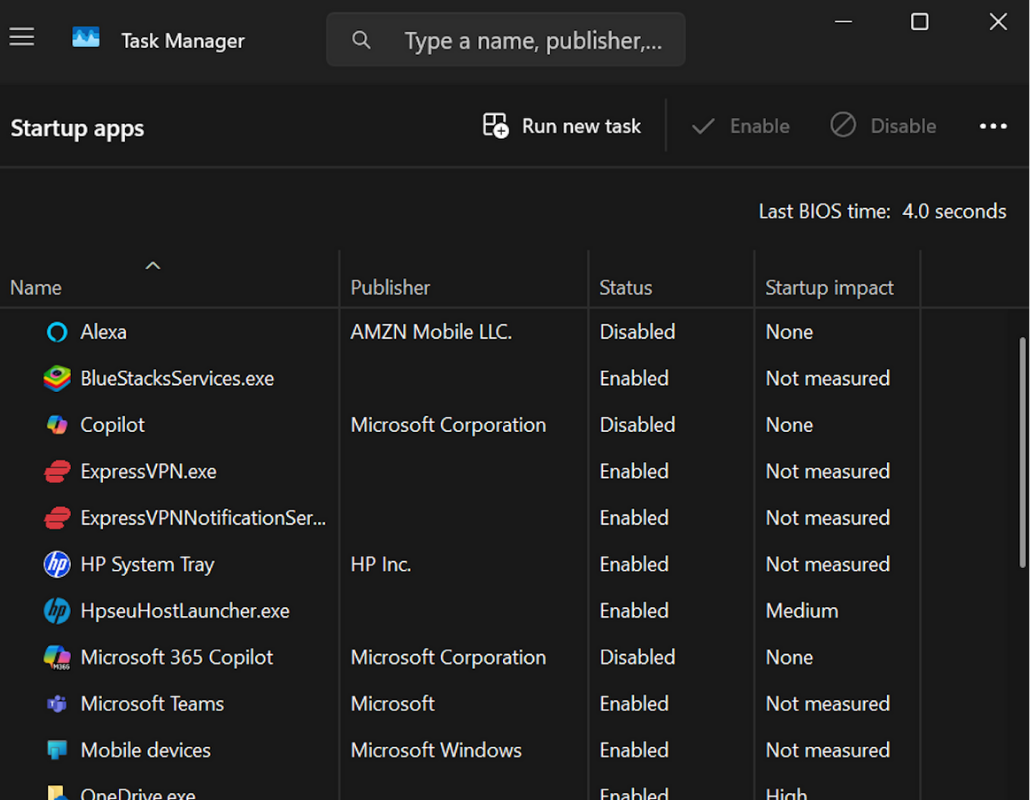

- Dopo l'accesso, apri Gestione attività > App di avvio e disattiva gli elementi che non riconosci.

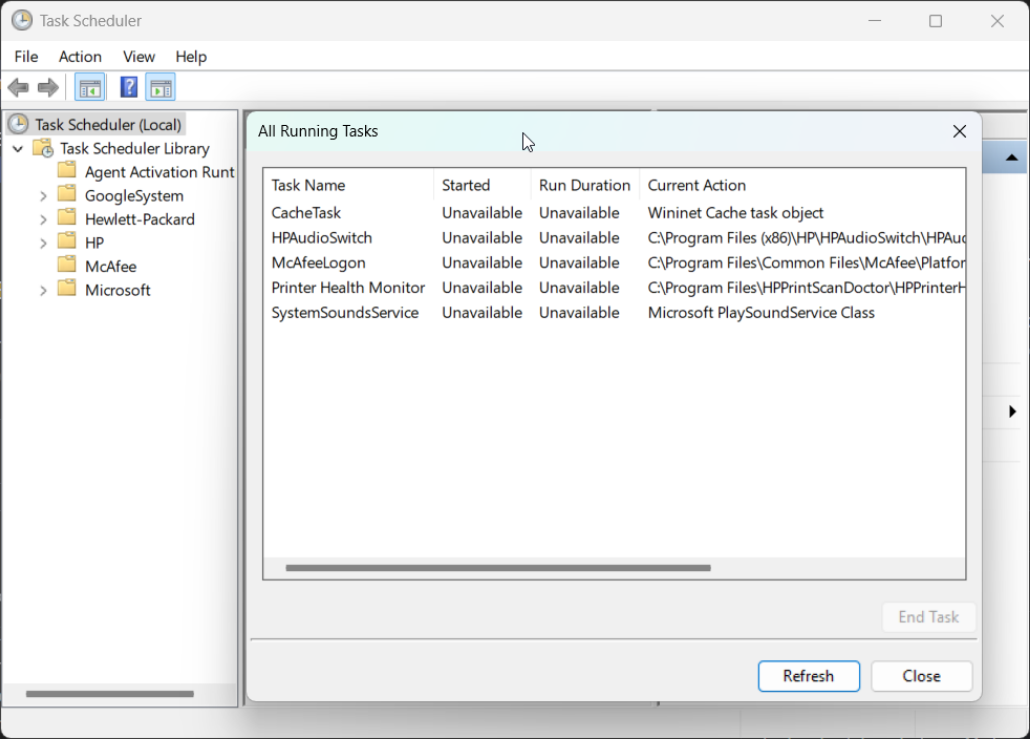

- Dopodiché apri Utilità di pianificazione e cerca attività con azioni o attivazioni insolite. Ad esempio, un'attività sospetta potrebbe essere impostata senza motivo per l'esecuzione ogni pochi minuti, oppure punta a un file .exe sconosciuto memorizzato in AppData invece che all'interno di una cartella standard di Windows.

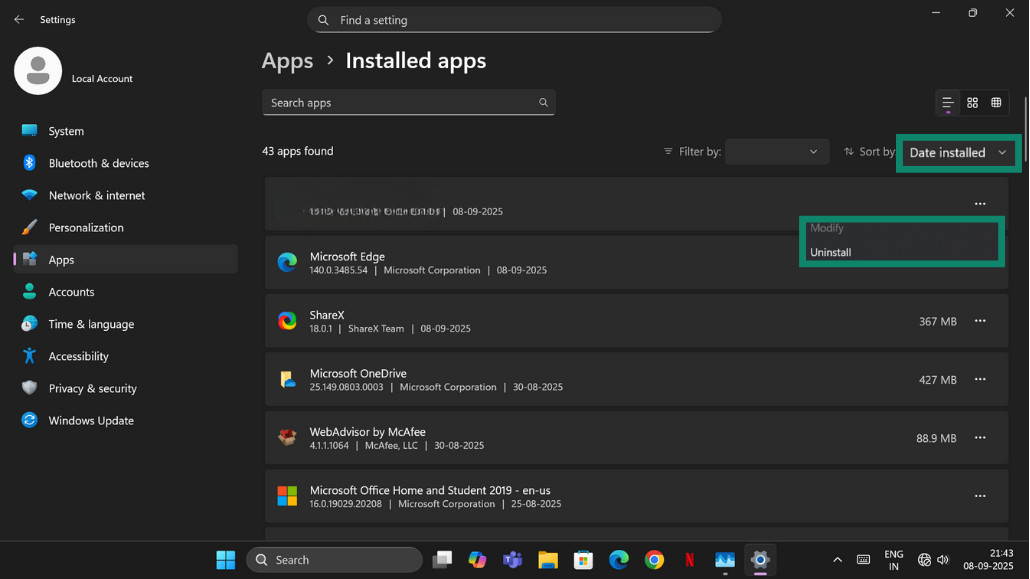

- Se trovi un'attività sospetta, selezionala e controlla nella scheda Azioni in basso quale programma o file venga lanciato. Se è collegato a un'applicazione installata, vai su Impostazioni > App > App installate, ordina per Data di installazione e disinstalla il programma in questione. Prima della rimozione, annota i percorsi dei file in modo da poter poi comprovare l'effettiva scomparsa dei file associati.

Se l'attività punta a un file unico (ad esempio, un .exe o uno script salvato nelle cartelle AppData o ProgramData) che non compare nell'elenco App installate, eliminalo o mettilo in quarantena manualmente.

Se l'attività punta a un file unico (ad esempio, un .exe o uno script salvato nelle cartelle AppData o ProgramData) che non compare nell'elenco App installate, eliminalo o mettilo in quarantena manualmente.

macOS

- Su sistemi Apple Silicon, spegni il dispositivo e tieni premuto il pulsante di accensione finché non visualizzi Carico opzioni di avvio, quindi seleziona il disco, tieni premuto il tasto Shift (maiuscolo) e fai clic su Continua in modalità sicura. Sui Mac con chip Intel, riavvia tenendo premuto il tasto Shift.

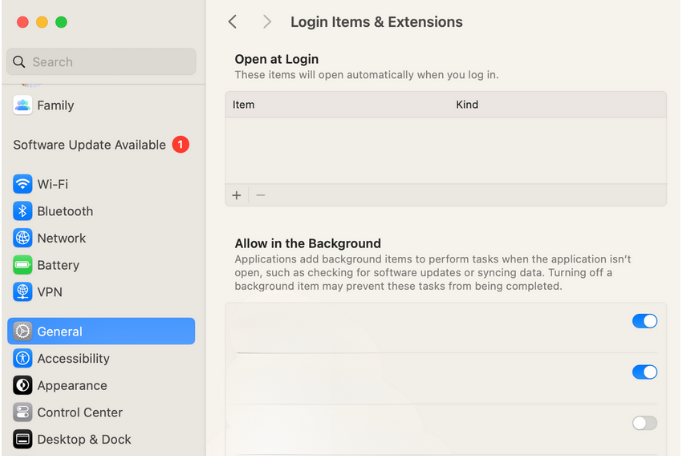

- Dopo l'accesso, vai su Impostazioni di sistema > Generale > Elementi Login ed estensioni e rimuovi tutto ciò che non ti è familiare. In alto, puoi rimuovere le app impostate per aprirsi all'accesso, mentre più in basso puoi attivare o disattivare gli elementi in background. Controlla bene gli elementi che non riconosci prima di disabilitarli, poiché in alcuni casi potrebbero risultare necessari per app legittime.

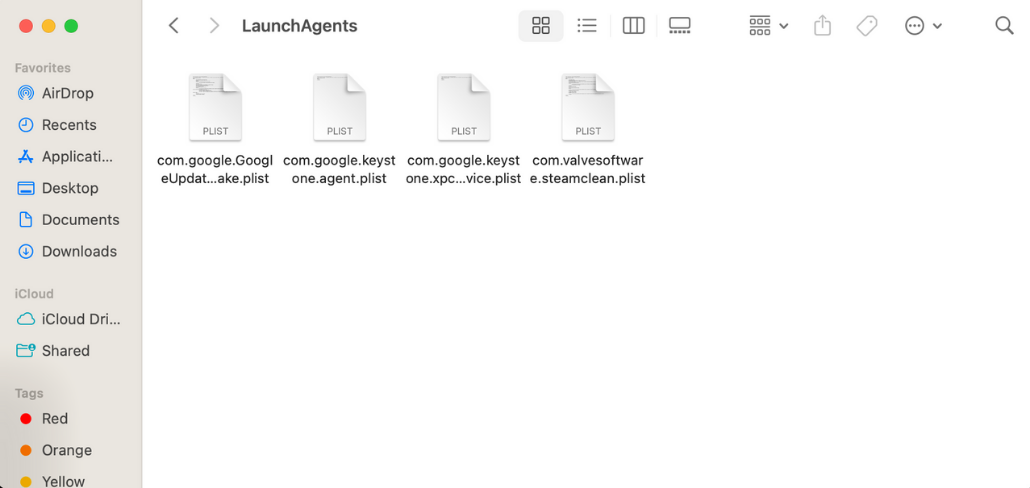

- Ispeziona le cartelle /Library/LaunchAgents e /Library/LaunchDaemons e quelle equivalenti all'interno della tua cartella utente (~/Library/LaunchAgents). Per accedervi, aprite il Finder, premete Command + Shift + G e immetti il relativo percorso (ad esempio, /Library/LaunchAgents).

- Elimina gli elementi che hai comprovato essere dannosi, svuota il cestino e annotane i nomi per poterne poi controllare eventuali tracce residue.

Nota: dovresti disabilitare o rimuovere solo gli elementi che sai con certezza essere dannosi. Infatti, anche i servizi legittimi possono a volte apparire con nomi poco riconoscibili, quindi in caso di dubbi fai una ricerca online prima di agire.

Elimina manualmente i file sospetti (se è sicuro farlo)

Puoi provare a eliminare i file malware in prima persona, ma può essere rischioso. La rimozione del file sbagliato può infatti causare il malfunzionamento di alcuni programmi o dell'intero sistema. In alcuni casi, se non viene rimosso in ogni sua parte, il malware può anche fare ritorno. Se non possiedi molta competenza in materia, affidati all'utilizzo di un software antivirus. Se decidi di eliminare i file manualmente, esegui prima il backup dei tuoi dati importanti e mantieniti pronto a ripristinare il sistema da un backup pulito se qualcosa va storto.

Dopo aver rimosso i file che hai comprovato essere dannosi, ripulisci le cartelle temporanee e le cache per eliminare i file d'installazione e gli script che potrebbero rilanciarli:

- Windows: vai su Impostazioni > Sistema > Archiviazione > File temporanei, quindi rimuove i dati temporanei e le cache dei browser.

- macOS: svuota il cestino, ripulisci le cache dei browser ed elimina i rimanenti file d'installazione.

Scarica e installa un software antivirus legittimo

Se gli strumenti integrati non risolvono il problema (o decidi di evitare la procedura manuale), utilizza un programma antivirus affidabile, che offra la funzionalità di protezione in tempo reale per monitorare continuamente il sistema in cerca di attività sospette. Per evitare versioni manomesse o fasulle, scarica il software direttamente dal sito ufficiale del fornitore.

Una volta attivo, esegui una scansione completa del sistema per esaminare tutti i file e i programmi del tuo computer ed eventualmente individuare pattern di comportamento noti dei malware o altre condizioni insolite. L'antivirus mette in quarantena o blocca tutte le minacce che trova, isolandole in modo che non possano danneggiare il sistema.

Ripristina il sistema da un backup pulito (se l'infezione persiste)

Il ripristino da un backup noto per essere esente da malware è spesso un metodo più veloce e sicuro rispetto alla ricerca di frammenti di minacce persistenti.

Windows

- Ripristino configurazione di sistema: dal Pannello di controllo, seleziona Ripristino > Apri Ripristino configurazione di sistema. Scegli un punto di ripristino precedente all'inizio dei problemi riscontrati. Tieni presente che Ripristino configurazione di sistema deve essere stato attivato in precedenza, altrimenti non saranno disponibili punti di ripristino (ossia istantanee della configurazione e delle impostazioni in un momento specifico). Questa operazione ripristina i file di sistema e le impostazioni, ma non influisce sui documenti personali.

- Immagine dell'intero disco: se in precedenza hai creato un backup del disco completo utilizzando strumenti come Windows Backup o un software di imaging di terze parti, segui le istruzioni fornite dal programma per ripristinare l'immagine. Dopo il ripristino, installa gli ultimi aggiornamenti prima di riconnetterti a Internet.

macOS

- Time Machine: collega l'unità esterna o accedi al tuo backup tramite rete. Apri Time Machine dalla cartella Applicazioni o dalla barra dei menu, quindi sfoglia le istantanee ricavate quando il sistema era sano. Verifica la data del backup e ripristinare solo i file o lo stato del sistema necessari.

Ripristina o reinstalla il sistema operativo (come ultima spiaggia)

Quando tutto il resto fallisce, ripristinare il sistema a una versione nota per essere sana garantisce la rimozione delle minacce a livello di software. Si dovrebbe applicare questa soluzione solo dopo che i backup e gli altri metodi di pulizia non hanno avuto successo.

Windows 11

Vai su Impostazioni > Sistema > Ripristino > Ripristina il PC, scegliendo Rimuovi tutto per una pulizia completa. Dopodiché, seleziona Download cloud (scarica l'ultima versione del sistema) o Reinstallazione locale (più veloce, usa i file locali).

macOS

Sul tuo Mac, vai a Impostazioni di sistema > Generali > Trasferisci o inizializza > Inizializza contenuti e impostazioni. Se utilizzi un dispositivo più vecchio, usa l'opzione Recupero per rimuovere e reinstallare macOS tramite Utility Disco.

Importante: questa operazione cancella tutti i dati dell'utente, le app e le impostazioni, quindi è meglio fare un backup di tutto prima di procedere.

Aggiorna il sistema dopo la pulizia

Una volta che il dispositivo è stabile, installa tutti gli aggiornamenti del sistema operativo, dei driver e delle applicazioni. Mantenere tutto aggiornato aiuta a colmare le lacune di sicurezza sfruttabili dalle minacce informatiche. Se non ti preoccupano i riavvii occasionali, attiva gli aggiornamenti automatici, per mantenersi protetti senza doverci pensare. Se preferisci evitare questi riavvii, pianifica autonomamente un regolare controllo e installazione degli aggiornamenti e rispettalo con costanza.

Cambia le tue password dopo aver rimosso il virus

Se il tuo computer è stato infettato da keylogger o browser hijacker, o se hai ricevuto sospetti avvisi relativi ai tuoi account, puoi ritenere che le tue password sono state compromesse. Su un dispositivo che hai la certezza che sia pulito, aggiorna le password dei tuoi servizi email, online banking, cloud storage e altri account importanti. Utilizza password forti e univoche per ciascun account e per maggiore protezione attiva anche l'autenticazione a due fattori ovunque sia possibile.

Come prevenire infezioni future

Mantieni aggiornati il sistema operativo e le app

Applica regolarmente tutte le patch di sicurezza disponibili per il sistema operativo, i browser, i driver e le suite di programmi. Per la maggior parte degli utenti, gli aggiornamenti automatici forniscono la migliore soluzione di protezione e dovrebbero essere sempre abilitati.

Se preferisci gestire gli aggiornamenti in autonomia, consultane la disponibilità su base regolare, dando priorità ai software che interagiscono con Internet, come i browser, i client di posta elettronica, le app di messaggistica e tutto ciò che usi per aprire i file allegati. Molte tipologie di malware sfruttano vulnerabilità che sono state risolte mesi prima, quindi l'applicazione regolare delle patch è fra le difese più efficaci.

Evita di scaricare file da fonti sconosciute

Scarica i software solo dai siti dell'azienda che li crea o da app store affidabili. Evita repack, le crack e i generatori di chiavi, poiché spesso contengono malware nascosto. Se un sito web insiste che devi installare un certo "codec", "aggiornamento" o "lettore" prima di poter visualizzare i contenuti richiesti, chiudilo immediatamente: in genere, i siti legittimi non richiedono software casuali di supporto per i formati più comuni.

Evita di cliccare su link o annunci sospetti

Considera come campanelli d'allarme ogni tattica per trasmettere urgenza e timore. Inoltre, prima di cliccare, passa sempre il mouse sui link per vedere l'anteprima della sua vera destinazione. Chiudi le finestra popup utilizzando i controlli del browser, anziché i pulsanti all'interno del popup stesso. I browser e i client di posta elettronica moderni (tra cui Chrome, Edge, Safari e servizi come Gmail) includono una protezione integrata contro il phishing, quindi assicurati che questa sia sempre abilitata nelle impostazioni.

La suite Threat Manager di ExpressVPN è in grado di bloccare i tracker noti e i domini dannosi a livello di rete, riducendo così la possibilità che l'utente finisca su siti malevoli.

Utilizza un gestore di password e la 2FA

Il riutilizzo di una stessa password su più siti può consentire a una singola violazione di compromettere molteplici account. Un password manager come ExpressKeys genera e memorizza password forti e univoche per ogni account e facilita il cambio di credenziali dopo un incidente. Inoltre, è bene attivare l'autenticazione a due fattori (2FA) sui tuoi account importanti. ExpressKeys genera e memorizza anche codici 2FA, in modo da non aver bisogno di un'app separata.

Dove possibile, prediligi sempre i codici di verifica basati su app piuttosto che via SMS. Sono infatti più sicuri, in quanto i messaggi di testo possono venire intercettati, se qualcuno convince il tuo operatore di telefonia a emettere un'altra scheda SIM con il tuo numero (fenomeno noto come SIM swapping).

Impara a identificare i tentativi di phishing

Il phishing resta la principale modalità di diffusione del malware e di dirottamento degli account. Se ricevi un messaggio che ti richiede di agire con rapidità, dovresti sempre verificare l'identità del mittente tramite un altro canale ufficiale (come la pagina di assistenza clienti di un fornitore di servizi). Cerca inoltre segnali rivelatori come errori di ortografia, domini che non corrispondono o allegati fuori contesto. Per conoscere gli indicatori più comuni, consulta la nostra guida ai campanelli d'allarme delle e-mail di phishing.

Utilizza una VPN sui Wi-Fi pubblici

Le reti Wi-Fi pubbliche possono essere configurate in modo errato o prive di crittografia, se non addirittura intenzionalmente create dai malfattori come hotspot sleali. Su reti come queste, il tuo traffico potrebbe essere intercettato in quanto non protetto, potresti essere reindirizzato a pagine di login false o potrebbero inviare contenuti dannosi al tuo dispositivo. Una VPN cripta la tua connessione e rende molto più difficile a chiunque sia presente sulla stessa rete spiare o manomettere i tuoi dati e tracciare la tua attività.

Tieni presente che una VPN protegge il tuo traffico dati, ma non sostituisce l'antivirus né la sicurezza degli endpoint. Utilizzala insieme ai consueti altri software di sicurezza, in particolare quando effettui il login ai tuoi account, trasferisci file o accedi a risorse sensibili su reti condivise come quelle di bar, aeroporti o hotel.

Domande frequenti sui virus informatici

Un virus può infettare il computer a tua insaputa?

Sì. Molte varianti di virus sono progettate per nascondersi e funzionare in background, mentre rubano dati, registrano sequenze di pressione sui tasti o diffondono la loro infezione su intere reti senza segni evidenti.

Qual è la differenza tra malware e virus?

Malware è un termine ampio che indica qualsiasi software progettato per danneggiare, sfruttare o assumere il controllo di un computer, come spyware, ransomware, trojan, worm e virus. Un virus è un tipo specifico di malware che si diffonde attaccandosi a file o programmi, spesso richiedendo l'intervento dell'utente per propagarsi.

Anche i computer Mac possono contrarre virus?

Sì. Nonostante macOS includa diverse protezioni integrate, i Mac possono comunque essere infettati da malware mediante app dannose, hijacker del browser o download di phishing. Non esistono sistemi pienamente immuni alle minacce informatiche, quindi è importante seguire prassi di navigazione sicura e mantenere aggiornato ogni software.

Tutti i virus informatici mostrano effetti visibili?

No, alcuni causano arresti anomali, apparizione di popup o rallentamento delle prestazioni, ma molti operano silenziosamente per sottrarre informazioni o disattivare le difese. L'assenza di sintomi non significa che il sistema sia pulito, quindi è importante dotarsi di un sistema di protezione in tempo reale.

La formattazione del computer è sempre necessaria per rimuovere un virus?

No, nella maggioranza dei casi il malware può essere rimosso con gli strumenti antivirus, la pulizia in modalità provvisoria o il ripristino da un backup sicuro. La formattazione del dispositivo con reinstallazione del sistema operativo sono necessarie solo quando l'infezione resiste ad altri metodi o ha danneggiato profondamente i file di sistema.

Qual è il virus informatico più comune oggigiorno?

Non esiste un singolo virus dominante. Fra le tipologie di malware più comuni si trovano i trojan (nascosti all'interno di app apparentemente legittime), i ransomware (che bloccano file chiedendo il pagamento di un riscatto), i worm (che si diffondono sulle reti) e gli adware (che ti bombardano di pubblicità indesiderate).

Come posso prevenire un virus sul computer?

La migliore difesa è costituita da una combinazione di buone abitudini e strumenti di sicurezza. Mantieni sempre aggiornati il sistema e le app, scarica file solo da fonti affidabili e presta attenzione ai link o agli allegati delle email sospette. Utilizza un antivirus affidabile che fornisca una protezione in tempo reale, usa sempre password forti e univoche aggiungendo anche l'autenticazione a due fattori e considera l'uso di una VPN sui Wi-Fi pubblici per mantenere sicura la tua connessione. Attenzione inoltre a tentativi di phishing e messaggi insoliti, in modo da prevenire la maggior parte delle infezioni prima ancora che inizino.

Compi il primo passo per proteggerti online. Prova ExpressVPN senza rischi.

Ottieni ExpressVPN