URLフィッシングとは?分かりやすく徹底解説

ブラウジング中やメールを利用時にURLリンクをクリックすることは日常茶飯事だと思います。普通の安全なリンクであればクリックすれば正規サイトに繋がりますが、なかには個人情報を盗む正規サイトに見せかけた危険な偽のホームページなど、悪質なサイトへ誘導されることもあります。これは、「フィッシング」と呼ばれるURLを使ったネット詐欺で、国内外を問わず広く蔓延しています。

本記事では、URLフィッシング詐欺の定義、仕組みや対策を説明していきます。

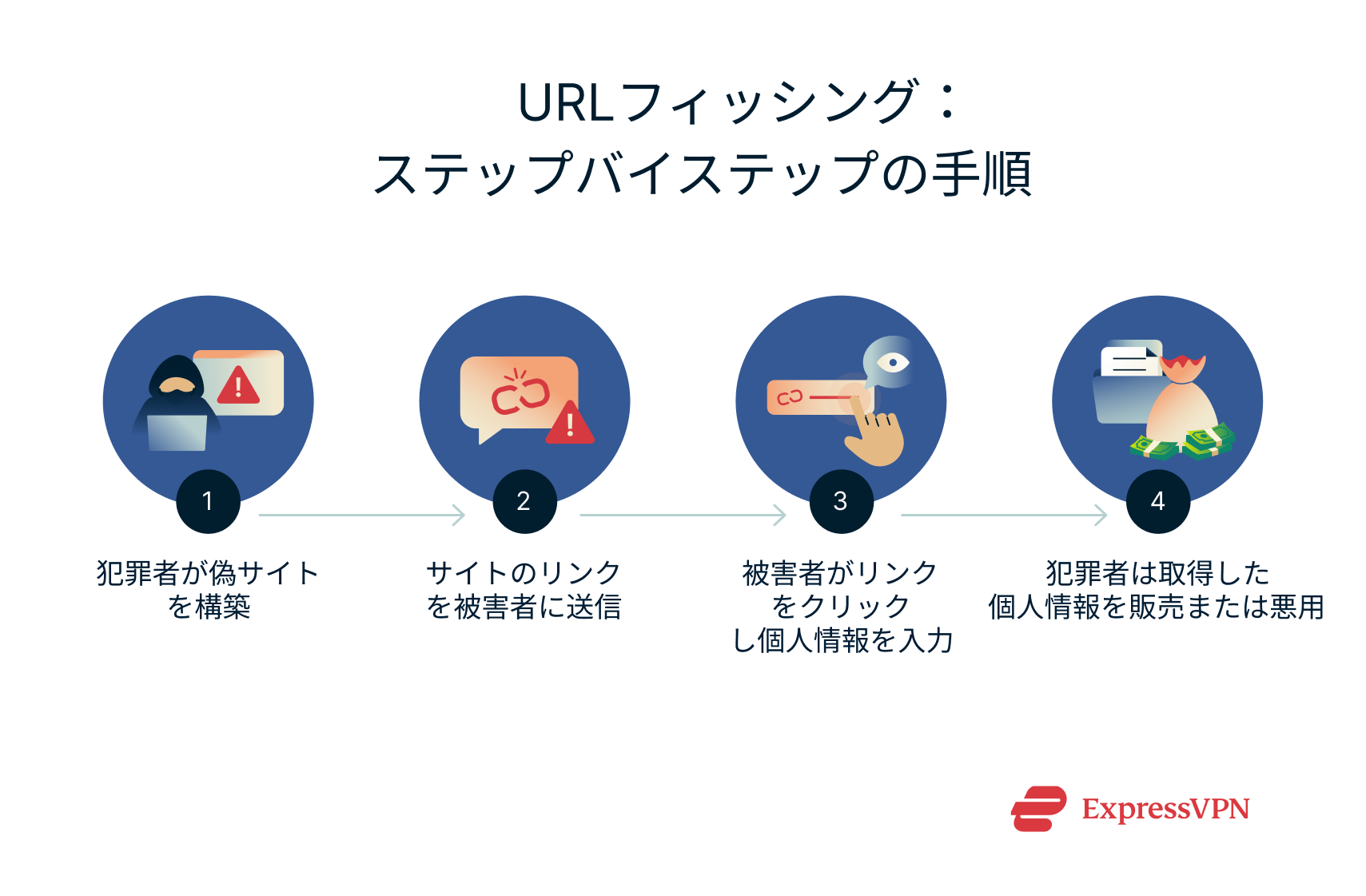

URLフィッシングとは

URLフィッシングとは、端的に言えば、サイバー犯罪者が被害者にURLリンクをクリックさせ、詐欺サイトへ誘導するネット詐欺の手口のことです。

通常、正規版にそっくりな偽サイト、またはあたかも安全に見えるサイトを作り、メールやSMS、その他のメッセージアプリを使って様々なユーザーにURLリンクを送りつけます。有名なソーシャルメディアやショッピングサイト、ネット銀行サイトなどの公式サイトにそっくりな偽装サイトが沢山あります。

これらの偽サイトはサイバー犯罪者によって運営されており、被害者がリンクをクリックしてサイトにアクセスするのを待ち構えています。被害者が偽装サイトと気づかずにサイトにアクセスして、ユーザー名やパスワードといったログイン情報やその他の機密情報を入力するのを狙っています。

サイバー犯罪者は、リンクやサイトが安全だと感じさせるために巧妙な技や手口を使っていますので、フィッシング詐欺だと気づかずに被害にあってしまうケースが深刻化しています。ネット経験が豊富なユーザーであっても、リンクやURLを本物か偽物かを見分けるのは難しい場合が多く、毎年何十万人もの人々がフィッシングの被害に遭っているのです。

URLフィッシング攻撃の種類

URLフィッシングは、サイバー犯罪者が被害者にリンクをクリックさせることを目的としていますが、具体的な手法は様々です。以下に、一般的に使用されているURLフィッシングの手口を紹介します。

タイポスクワッティング

これは、既存の正規サイトURと一見非常に似ていますが、わずかにスペルが異なるURLを作って被害者を騙す手口です。攻撃者はありがちな入力ミスを想定したURLで、本物そっくりに作られた偽サイトに誘導します。例としては「Google」の代わりに「Googel」といったものがあります。

偽装リンク

この手法では、一見無害に見えるリンク先を挿入して悪質なサイトに誘導します。有名で信頼できるウェブサイトを装って、安全なリンクだと錯覚させます。しかし、URLをクリックすると実際には全く別のサイトに誘導されてしまいます。事前にカーソルをリンクにマウスオーバーしたりしてリンクをチェックしないとURLが本物かどうか分かりません。

正規ドメインの不正利用

場合によっては、サイバー犯罪者が正当なウェブサイトのドメインをハイジャックしてセキュリティ侵害することもあります。サイバー犯罪者は、ユーザーがログインして入力したデータを盗んだり、危険なファイルをダウンロードさせることができます。安全で本物のドメインを乗っ取るため、ユーザーがこの種の攻撃を見破るのはなかなか難しいです。

不正なプレフィックス

大半のユーザーはURLをざっと見るだけで、プレフィックスの細かい違いに気づかないことが多いです。特にドメインのプレフィックス以外が正しい場合はなおさらです。攻撃者はプレフィックスだけを変えて、URLがあたかも本物であるように見せかけます。例えば「wvvw.google.com」のように「W」を「V」2つに置き換える手口が不正なプレフィックスです。

サブフォルダの悪用

サイバー犯罪者が何らかの手口で正規ドメインをセキュリティ侵害し、「legitsite.com/maliciouspage」のような偽のサブフォルダやウェブページを作成します。これらのサブフォルダやウェブページは正規ウェブサイトに紐付けられているため、ユーザーは安全だと思い込みます。しかし、実際にはサイバー犯罪者の偽コンテンツに誘導されます。

リダイレクトチェーン

ウェブサイトのリダイレクトを悪用して、ユーザーを自動的に別の悪質サイトやページに誘導する手口もあります。一見安全な正規サイトへ誘導するリンクに見せかけて、クリックすると実際には偽のサイトへリダイレクトするような仕組みです。

HTTPSとSSLスプーフィング

このURLフィッシングの手口では、サイバー犯罪者が正規サイトを模倣した偽サイトを作成します。正規サイトになりすましてユーザーの信頼を得て、安全なHTTPS通信やSSL証明書で保護されていない、危険なサイトに誘導し個人情報を盗み出します。

画像ベースのURLフィッシング

リンクの大半はテキスト形式ですが、画像やその他のページ要素にリンクを隠すことも可能です。攻撃者は悪質なURLフィッシングリンクを画像、バナー、さらにはQRコード内部に隠蔽して、ユーザーが無害に見える画像やコードをクリックまたはスキャンすると危険なサイトに誘導されます。この手法ではURLを隠せてしまうため、犯罪者は正当なリンクに見せる必要もありません。URLはチェックされずクリックされてしまいます。

正規リンクと悪質リンクの混在

サイバー犯罪者は、悪質なウェブページのリンクが埋め込まれたメールやメッセージを送信しますが、正規サイトへ誘導される本物・安全なリンクをメッセージ内に混在させることもあります。他のリンクは悪質であっても本物のリンクも含まれているので、被害者は安全なメッセージだと思い込んでしまいます。

フィッシングURLの見分け方

ネット上の様々なフィッシング詐欺を回避するために、フィッシングリンクや偽のURLを見破れるようになりましょう。フィッシングリンクやサイトを見分ける方法をいくつかご紹介します。

微妙なスペルミスに注意

リンクをクリックする前に、URLを注意深く確認しましょう。前述のように、フィッシングリンクは正規のものと非常に似ていますが、わずかな違いや特徴的な兆候があります。例えば、タイプミス、余分な文字、またはドメイン名の違い(末尾が.comではなく.netなど)です。

リンクにカーソルを合わせてリンク先を確認する

パソコンやノートパソコンではリンクにカーソルを合わせるとリンク先が表示されます。通常、アドレスはウェブブラウザウィンドウの右下隅に表示されます。「これはフィッシングリンクだろうか?」と疑わしい場合は、必ずカーソルを合わせて事前確認しましょう。

HTTPSとドメイン証明書の確認

正規サイトはURL先頭に「HTTPS」が表示され、SSL証明書でセキュリティ保護されています。偽サイトもHTTPSアドレスを利用する場合がありますが、「HTTP」(データが暗号化されていない)で始まることが多いです。

ブラウザのセキュリティ機能を活用する

多くのブラウザには、不審なサイトや悪質サイトに誘導されそうになった際に警告を発する内蔵セキュリティツールが備わっています。高度なウイルス対策ソフトも、通常はブラウザ拡張機能でフィッシング対策を提供しています。これらのセキュリティツールやインジケーターを活用して、安全でないサイトにアクセスするのを事前に防ぎましょう。

URLスキャンまたはQRコードスキャナーで照合する

URLスキャンは、サイトリンクを分析してマルウェアやフィッシングの疑いがあるリンクなどサイバー脅威を通知するツールです。フィッシングリンクか確認したい時のために、URLスキャンをブックマークしておくと良いでしょう。同様に、QRコードのリンク先か安全かどうか確認するには、リンクを開く前にリンク先をプレビューできるQRコードスキャナーを活用しましょう。

URLフィッシング詐欺の事例

次に、URLフィッシング詐欺の実例を見ていきましょう。サイバー犯罪者がリンクを偽装して被害者を騙す最も一般的な手口には以下のようなものがあります。

偽の銀行ログインページ

サイバー犯罪者が偽の銀行メール、アラート、ログインページを作成し、被害者に借金があると思わせたり、財務が危険にさらされていると思わせたりすることがよくあります。パニック状態の被害者はリンクをクリックして詳細情報を入力してしまい、犯罪者にアカウントにアクセスされてしまいます。

配達通知詐欺

オンラインショッピングを利用する人が増えるにつれ、FedExやUSPSなどのサービスを装った偽の配達通知が送信されるケースが増えています。通常、これらのメッセージは荷物を受け取る前に情報の確認を求めるものですが、実際には偽のサイトへ誘導されます。

偽のアカウント侵害警告

多くのURLフィッシング詐欺は、被害者を脅したりパニックに陥らせたりするメッセージを用いることが多いです。例えば「オンラインアカウントがハッキングされた」と主張し、リンクをクリックして詳細情報を確認すればアカウントを回復できると促すケース等があります。

募金詐欺のリンク

特に悪質な手口として、詐欺師が慈善団体や非営利組織を装い、ユーザーに寄付・募金を促すメッセージを送るケースもあります。実際にはサイバー犯罪者に金銭を「寄付」という形で渡していることになります。

ネット決済のリダイレクト

サイバー犯罪者が実際のオンラインマーケットプレイスや店舗にそっくりな偽サイトを作成します。メールでプロモーションメッセージ等を送信し、その中のリンクから偽サイトに誘導され、支払い情報を入力させようとする手口です。

フィッシングURLの報告方法

毎日何十億ものフィッシングメールが送信されているため、フィッシングリンクに遭遇する可能性は極めて高いです。フィッシングリンクに遭遇したら報告して、同じ詐欺に遭う被害者を阻止しましょう。

模倣された正規機関に報告

銀行、店舗、ソーシャルメディアサイトなど正規サイトのリンクを装った偽URLに遭遇したら、正規サイトの企業に報告しましょう。

ブラウザツール経由で報告

Google Chromeの「セーフブラウジング」など、各ブラウザには疑わしい詐欺を迅速かつ簡単に報告できるツールがあります。

ウイルス対策ソフトへ報告

また、ウイルス対策ソフトの開発元やプロバイダなどのセキュリティ企業にフィッシングサイトを報告する手もあります。そうすることで、セキュリティ企業は適切な措置を講じて今後の再発を阻止できるようになります。

メール・チャットサービスへ報告

フィッシングリンクがメール受信箱やチャットのDMで送信されている場合、メール・チャットサービスのサポートに報告すると良いでしょう。また、このような不正アカウントは、ブロックできます。

サイバーセキュリティ機関(例:FTC、CISA)へ報告

オンライン詐欺や悪質な手口を、連邦取引委員会(FTC)、サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)、またはイギリス国家サイバーセキュリティセンター(NCSC)など、各国の主要機関に通報することも可能です。

ExpressVPNのThreat ManagerでURLフィッシングを防止しよう

フィッシング詐欺を防止するには、URLスプーフィングやフィッシングリンクを見分ける方法を学ぶことも大切ですが、専用の対策ツールで自動的に回避する方がはるかに簡単です。

ExpressVPNのThreat Managerは、フィッシング対策にも対応しています。ExpressVPNの各サブスクリプションプランに標準装備されており、オンライン中に遭遇する可能性のある脅威を自動的に識別・ブロックします。フィッシングリンク、悪質サイト、マルウェア、スパム拡散ドメインを(ユーザーは特に何も操作しなくても)検知してくれます。

Threat Managerは、各サイトのURLを既知の詐欺サイトや有害サイトが登録されたブロックリスト(常時更新されています)と照合し、ユーザーがサイトに到達する前に接続を遮断します。

【FAQ】URLフィッシングに関してよくある質問

フィッシングリンクをクリックするとどうなりますか?

通常は、偽サイトのリンクをクリックしただけであれば、すぐに侵害されるわけではありませんが、偽サイト上で個人情報を入力したりダウンロードリンクをクリックしたりすると、個人データの流出、ウイルスのダウンロード、その他のサイバー脅威で詐欺に遭う可能性があります。

フィッシングリンクの目的とは?

フィッシングリンクは正規サイトに見せかけてユーザーを誘導し、個人情報の盗用、架空商品や架空配送にお金を払わせたり、マルウェアのダウンロードを仕向けます。

URLフィッシングサイトを閉鎖するには?

フィッシングの疑いがある受信メッセージは削除したり、フィッシングサイトを該当機関に報告しましょう。該当機関によって、サイト閉鎖(テイクダウン)の措置が取られます。

URLフィッシングの具体例を教えてください。

例えば、サイバー犯罪者はネット銀行のサイトと全く同じ見た目の偽サイトを作成し、あなたのアカウントに問題が発生したと偽り、リンクをクリックして詳細を確認するよう求めるメッセージを送信します。偽サイトを訪問してログイン情報などを入力すると、それらの情報が盗まれてしまいます。

不審なURLの見抜き方は?

不審なURLやフィッシングリンクは、一見すると安全な正規サイトのものに見えますが、大半の場合タイプミスやその他の微妙な違いがありますので、注意深く確認すれば本物のサイトのリンクでないことが判断できます。

URLスプーフィングの例を教えてください。

URLスプーフィングの例としては、「amaz0n.com」や「amazon1.com」などが挙げられます。これらは公式のAmazonリンクに見せかけていますが、微妙な違いがあります。

URLがフィッシング詐欺か見分ける方法は?

URLを注意深く確認してタイプミスや正規リンクと微妙な違いがないか確認する、マウスをURL上にマウスオーバーしてリンク先を事前確認する、またはURLスキャンやExpressVPNのThreat Manager(各VPNサブスクリプションに含まれます)などの対策ツールを利用すれば、フィッシングサイトを自動的に検知・ブロックできます。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手