¿Qué es spyware? Tipos, ejemplos y cómo prevenirlo

¿Crees que tu dispositivo es seguro? Probablemente no lo sea tanto como crees. El spyware se puede instalar silenciosamente en tu dispositivo y empezar a ver todo lo que haces, rastreando tu actividad, registrando tus contraseñas e incluso accediendo a datos confidenciales como los de tus cuentas bancarias.

Por eso hemos creado esta guía: para explicar qué es el spyware, cómo funciona y qué puedes hacer para protegerte. Porque nadie debería ser rastreado ni monitoreado sin su consentimiento, especialmente en su propio espacio digital.

Nota: Instalar spyware o software de vigilancia en el dispositivo de otra persona sin su consentimiento explícito es ilegal en la mayoría de los territorios y, a menudo, está relacionado con el maltrato doméstico o el acoso. Este artículo solo tiene fines educativos y defensivos.

¿Qué es el spyware?

Spyware es un tipo de software malicioso que te monitorea en secreto y recopila información de tu dispositivo sin tu permiso. Puede ocultarse en apps, navegadores, archivos adjuntos maliciosos de correos electrónicos o incluso en lo más profundo de tu sistema operativo, recopilando silenciosamente datos como tus pulsaciones de teclado, registros de llamadas y credenciales de inicio de sesión.

A diferencia de algunos malware tradicionales que causan daños obvios, el spyware se ejecuta silenciosamente en segundo plano. Está diseñado para acceder sin autorización, recopilando constantemente tu información privada y enviándola a terceros sin avisarte.

¿Qué es spyware en un teléfono?

En los dispositivos móviles, el spyware puede dar a los atacantes acceso completo a tu teléfono, desde tus mensajes de texto e historial de llamadas a tu cámara, micrófono y ubicación de GPS. A menudo se cuela en tu dispositivo a través de apps falsas o enlaces de phishing. Una vez instalado, comienza en secreto a enviar tus datos personales a terceros.

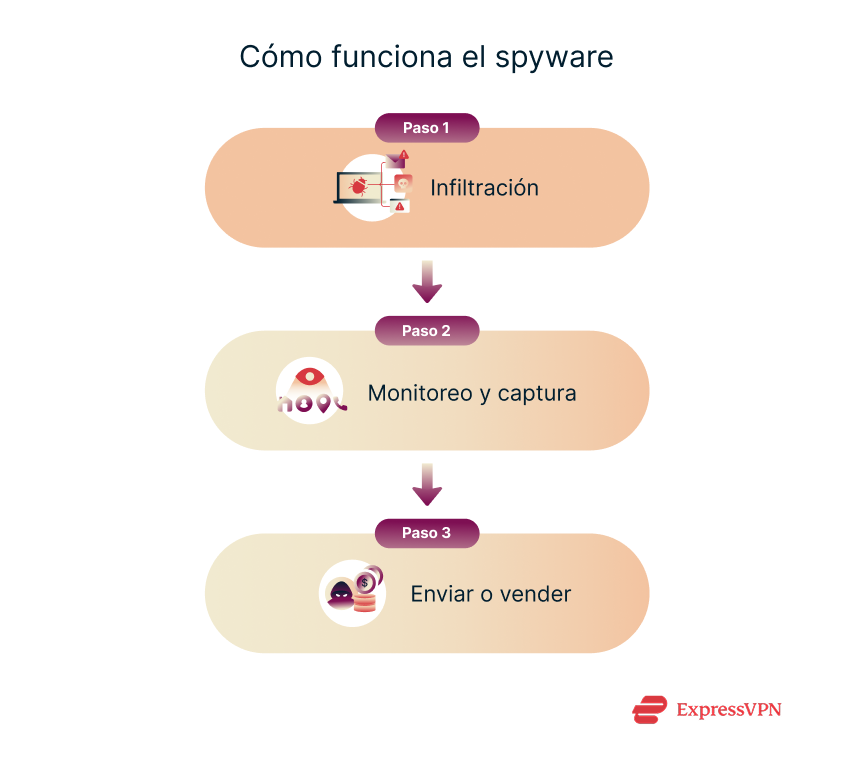

Cómo funciona el spyware

El spyware se incrusta profundamente en tu dispositivo, recopilando silenciosamente información mientras se ejecuta en segundo plano. Puede:

- Registrar todo lo que escribes

- Hacer capturas de pantalla

- Acceder a tu cámara o micrófono

- Rastrear tu ubicación física

El spyware suele aprovechar las deficiencias de seguridad o las tácticas engañosas para introducirse en tu dispositivo. Una vez está activo, recopila y transmite tu información de forma silenciosa a una fuente externa, a menudo de manera que resulte difícil de detectar para el usuario medio.

El spyware es algo más que un problema de seguridad personal. Si se abre paso hasta los sistemas de una empresa, puede robar datos confidenciales, exponer información de clientes o ayudar a otros a lanzar ataques de ransomware. Incluso se puede usar para robar propiedad intelectual o espiar operaciones empresariales.

Cómo infecta el spyware los dispositivos

El spyware puede infectar tu dispositivo de varias formas. Conocer los vectores de ataque más comunes es la mejor forma de protegerse.

Software integrado en paquetes y software gratuito

A menudo, el spyware está oculto en descargas gratis, paquetes de software o apps pirateadas. Estos instaladores pueden incluir herramientas "opcionales” que rastrean en secreto tu actividad o infiltran anuncios maliciosos. Lee siempre con mucha atención los mensajes que aparecen durante la instalación.

Descargas y archivos adjuntos maliciosos

Los documentos falsos, los PDF y los instaladores de software son vehículos habituales para insertar spyware. Puede parecer que estos archivos son facturas, contratos o actualizaciones. Abrirlos con un antivirus obsoleto o mal configurado puede permitir que el spyware se instale silenciosamente, aunque los ataques de este tipo son poco habituales y normalmente dependen de vulnerabilidades concretas.

Correos electrónicos de phishing

Estos correos electrónicos usan la ingeniería social para engañarte y hacer que confíes en el remitente. Con frecuencia, estos atacantes fingen ser tu banco, compañeros de trabajo o representantes del servicio al cliente, siempre con el fin de parecer dignos de confianza. Cuando haces clic en sus enlaces, se desencadena una infección con spyware sin que tú te des cuenta. Sé prudente y pon en práctica hábitos saludables de navegación para evitar los ataques de phishing.

Descargas involuntarias de tipo drive-by

En teoría, puede ser suficiente con visitar una página web comprometida o maliciosa para que se instale el spyware, pero normalmente esto requiere explotar vulnerabilidades de gran valor del navegador o de un complemento del mismo. Las llamadas "descargas drive-by” no necesitan que pulses o descargues nada, pero ese tipo de ataques son extremadamente raros.

Apps maliciosas para dispositivos móviles

Hay spyware para móviles que se oculta en apps de dudosa procedencia o en tiendas de apps de terceros. Muchas veces, estas apps solicitan demasiados permisos y, a continuación, recopilan tus datos, rastrean tu ubicación o incluso graban audio.

Vulnerabilidades de software no parcheadas

Las apps y sistemas obsoletos son objetivos fáciles. Los atacantes aprovechan deficiencias de seguridad en los sistemas operativos, navegadores o complementos para instalar spyware sin tu conocimiento. Por ejemplo, si no has actualizado una app de redes sociales en bastante tiempo, podrían usar un exploit ya arreglado para infectar tu teléfono.

Exploits de cero clics

Algunos programas espía de alta gama van mucho más allá del malware típico. Pueden introducirse en tu teléfono sin que tú hagas absolutamente nada. Estos ataques no dependen de que pulses en enlaces o descargues archivos. En lugar de eso, exploran fallos ocultos y a menudo desconocidos (llamados vulnerabilidades de día cero) en apps como WhatsApp o iMessage. Sin embargo, este tipo de exploits es sumamente raro.

Tipos de spyware

El spyware suele llevar asociado robo de datos, vigilancia digital, fraude de identidad y otros riesgos para la privacidad online. Estos son los tipos de spyware más comunes que te puedes encontrar.

- Keyloggers: Registran todo lo que escribes, como contraseñas, mensajes y números de tarjetas de crédito.

- Troyanos: Disfrazados de apps legítimas, abren en secreto una puerta de atrás para que los atacantes te espíen o instalen más malware.

- Supervisores de sistemas: Rastrean tus actividades en las diferentes apps, sitios web y archivos. Incluso pueden tomar capturas de pantalla, y todo sin avisarte. Algunas herramientas de vigilancia de empleados operan de una forma parecida, grabando el comportamiento desde un segundo plano. Cuando se usan sin un consentimiento claro, pueden plantear graves problemas de privacidad y difuminar la línea entre la supervisión y el spyware.

- Rootkits: Se entierran en lo más profundo del sistema (con frecuencia en el kernel del SO) para ocultar el spyware y hacerlo casi imposible de detectar.

- Spyware para dispositivos móviles: Da a los atacantes acceso a tu GPS, mensajes de texto, registros de llamadas, cámara y micrófono, convirtiendo tu teléfono en una herramienta de vigilancia.

- Ladrones de contraseñas: Se centran en las credenciales de inicio de sesión guardadas o introducidas en navegadores, gestores de contraseñas o la memoria del sistema.

- Adware: Muestra anuncios no deseados y puede rastrear tu navegación sin tu permiso. A menudo viene en el paquete de una app gratis o en instaladores combinados, y también se puede descargar de sitios web sospechosos. Aunque no siempre es malicioso, el adware entra en el territorio del spyware cuando recopila datos personales para mostrarte anuncios dirigidos, ralentizando tu dispositivo y comprometiendo tu privacidad.

¿Cuál es un ejemplo de spyware?

En los últimos años, los investigadores de ciberseguridad y los medios de comunicación han descubierto múltiples incidentes de spyware que afectan a personas, periodistas y organizaciones de todo el mundo. Estos casos suelen implicar:

- Señuelos en aplicaciones de mensajería: hay atacantes que han distribuido archivos maliciosos disfrazados de invitaciones a eventos u otros mensajes personales, con el fin de engañar a los usuarios para que instalen spyware que roba datos o credenciales bancarias.

- Explotaciones de día cero en dispositivos móviles: algunas campañas avanzadas de spyware han aprovechado vulnerabilidades previamente desconocidas para comprometer en silencio los dispositivos y filtrar datos confidenciales durante largos periodos de tiempo.

- Vigilancia de la sociedad civil: hay informes que describen cómo gobiernos o agentes privados utilizan spyware comercial para vigilar a periodistas, activistas y opositores políticos, a veces activando de forma remota los micrófonos o las cámaras de los dispositivos.

¿Cómo sé si tengo spyware?

La detección de spyware requiere a menudo la ayuda de herramientas de seguridad específicas. Sin embargo, no es necesario ser un experto en ciberseguridad para detectar los indicios.

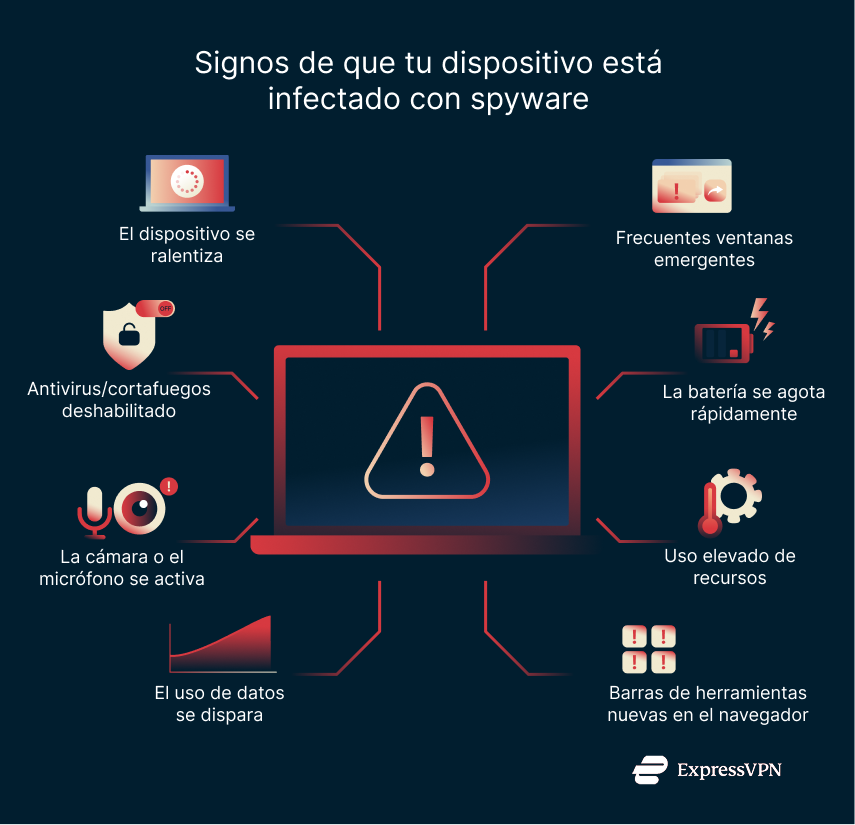

Estos son los principales indicios y síntomas que podrían indicar que tu dispositivo está infectado con spyware:

- Comportamiento inusual del dispositivo: Si tu teléfono o computadora se ralentiza, se detiene o se bloquea sin motivo aparente, es posible que haya un programa espía ejecutándose en segundo plano.

- Ventanas emergentes y redireccionamientos aleatorios: Los anuncios inesperados o los constantes redireccionamientos mientras navegas pueden indicar una infección por spyware, especialmente si se producen sin visitar sitios web sospechosos. Si tienes la sensación de que te bombardean con ventanas emergentes, es muy probable que tengas spyware.

- Consumo inexplicable de batería: El spyware que funciona silenciosamente en segundo plano con frecuencia agota la batería más rápido de lo habitual.

- Sobrecalentamiento o uso elevado de recursos: El spyware devora la CPU y la RAM incluso cuando está inactivo.

- Nuevos iconos o barras de herramientas: Si detectas apps, barras de herramientas del navegador o accesos directos que te son desconocidos, es posible que se hayan instalado como parte del payload o carga útil del spyware.

- Excesos de datos o picos de tráfico: El spyware suele enviar datos a su fuente, lo cual puede aparecer como un pico inusual en tu uso de Internet.

- Acceso al micrófono o a la cámara: Si la luz de tu cámara web se enciende aleatoriamente o notas un comportamiento extraño en el micrófono, es posible que tengas spyware espiándote.

- Herramientas de seguridad desactivadas: Algunos programas de spyware desactivan tu antivirus o cortafuegos para evitar su detección.

Si no estás seguro de si te las estás viendo con spyware, un virus o cualquier otro tipo de malware, consulta estas prácticas guías:

Cómo eliminar spyware

Básicamente, tienes dos opciones: usar un software antispyware especializado o eliminarlo manualmente (no recomendado si no eres experto)

1. Usar herramientas antispyware

Lo mejor es que la mayoría de los usuarios confíen en programas antispyware, antivirus o analizadores específicos de malware para detectar y eliminar amenazas de forma segura. Estas herramientas analizan tu sistema en busca de comportamientos y firmas conocidas de spyware, y a continuación lo ponen en cuarentena o lo eliminan.

Para usar estas herramientas:

- Abre tu software de seguridad.

- Ejecuta un análisis completo del sistema (no un simple análisis rápido).

- Deja que se termine el análisis antes de usar el dispositivo.

- Si se detectan amenazas, sigue las instrucciones de eliminación.

Conoce más información sobre eliminar spyware en dispositivos Android.

2. Eliminación manual

La eliminación manual es arriesgada y no se recomienda para la mayoría de las personas, ya que borrar o modificar archivos del sistema puede dañar tu dispositivo. A menos que seas un profesional de la informática con experiencia, lo mejor es dejar que un software de seguridad de confianza se encargue de la detección y la limpieza.

Cómo prevenir el spyware

Prevenir el spyware requiere un abordaje en varios niveles: buenos hábitos, ajustes seguros y las herramientas adecuadas.

Buenas prácticas para cualquier dispositivo

La prevención del spyware comienza con unos hábitos de navegación saludables y un entorno seguro. Si sigues estos consejos de protección contra spyware, puedes reducir significativamente el riesgo y fortalecerás la seguridad general de tu información.

- Mantén tu software actualizado: Los parches nuevos arreglan vulnerabilidades conocidas que aprovecha el spyware.

- Deshabilita los scripts y las macros de los documentos: Las macros y los scripts son pequeñas porciones de código que se ejecutan automáticamente cuando abres un archivo o visitas un sitio web. A menudo se usan en ataques de phishing para instalar spyware sin tu conocimiento. Desactivarlos, especialmente en documentos y correos electrónicos, reduce el riesgo de infección.

- Evita enlaces y archivos adjuntos sospechosos. Revisa cuidadosamente los enlaces antes de pulsar en ellos y no abras nada que te parezca sospechoso.

- Desinstala apps y extensiones que no uses: El spyware se puede quedar en tus extensiones de navegador o en apps que funcionan en segundo plano, por lo que es mejor desinstalar las apps que no se usan.

- Activa la autenticación de varios factores: La MFA bloquea el acceso a las cuentas, aunque el spyware te robe la contraseña.

- Restringe los derechos de administrador: Menos permisos implican menos daño potencial si el spyware consigue entrar.

- Evita las redes wifi públicas sin una VPN: Las redes públicas son un caldo de cultivo para el spyware y otras amenazas. Una VPN cifra tu tráfico, poniéndoles las cosas más difíciles a los atacantes que quieren interceptar tus datos.

- Mantente informado: Si conoces las amenazas actuales será más difícil que te engañen. Sigue a fuentes de confianza como Krebs on Security o CISA para obtener actualizaciones sobre nuevas tácticas de spyware y ciberamenazas.

Consejos de seguridad para dispositivos móviles

Si quieres proteger tu dispositivo móvil, hay unos pocos pasos más que considerar.

- Revoca permisos innecesarios: No des a las apps acceso a tus contactos, cámara, ubicación o micrófono, excepto cuando sea absolutamente necesario. Comprueba tus ajustes y revoca los permisos de las apps que no usas o en las que no confías.

- Usa datos biométricos: Características como las huellas digitales o Face ID complican mucho que los usuarios no autorizados accedan a tu teléfono. Aunque no son infalibles (la biometría se puede falsificar), añaden una capa adicional de protección.

- Evita hacer jailbreak o rootear tu dispositivo: Desactivar las restricciones de seguridad de tu teléfono puede darte más control, pero también lo hace más vulnerable al spyware y otras amenazas.

Software de seguridad recomendado

Los buenos hábitos son esenciales, pero son solo una parte de la ecuación. Además de las herramientas antispyware ya mencionadas en esta guía, hay más software de seguridad esencial que deberías considerar. Aunque ningún producto por sí mismo puede ofrecer una protección total, la combinación de varias capas de defensa reduce drásticamente el riesgo de infecciones por spyware.

Estas son las herramientas clave que debes incluir en tu instalación:

- Antivirus: Este software analiza tu sistema en busca de malware, incluyendo algunos tipos de spyware y detectando archivos maliciosos conocidos y comportamientos sospechosos. Aunque muchos dispositivos vienen con antivirus integrado, hay soluciones de terceros que con frecuencia ofrecen detección más avanzada y actualizaciones más rápidas.

- Cortafuegos inteligente: A diferencia de los cortafuegos básicos integrados (como Windows Defender Firewall), que bloquean principalmente amenazas entrantes, los cortafuegos inteligentes también vigilan el tráfico saliente, una característica fundamental para detectar el spyware que intenta enviar tus datos a otros lugares. Emplean análisis de comportamiento avanzados y conjuntos de reglas para señalar actividades sospechosas en tiempo real.

- VPN: Como ya se ha mencionado, esta herramienta cifra tu tráfico de Internet, lo que ayuda a proteger tus datos de la interceptación por parte de hackers o anunciantes. Aunque una VPN puede evitar algunos tipos de espionaje de datos, no detecta ni elimina el spyware que ya se encuentra en tu dispositivo.

- Extensiones de seguridad de navegador: Estas extensiones monitorean sitios web y enlaces en tiempo real para alertarte de posibles amenazas como descargas maliciosas o páginas de phishing, que son métodos muy habituales de distribución de spyware.

- Detección y respuesta en los puntos finales (EDR): estas herramientas de nivel empresarial supervisan los dispositivos gestionados por la empresa en busca de actividades sospechosas y alertan a los equipos de informática de posibles amenazas.

- Gestión de dispositivos móviles (MDM): la MDM sirve como una herramienta de ejecución que puede tomar medidas contra las aplicaciones maliciosas una vez que han sido identificadas por otras herramientas de seguridad, implementar políticas para evitar la instalación de aplicaciones maliciosas y eliminar o poner en cuarentena las aplicaciones maliciosas basándose en información sobre amenazas externas. Los equipos de informática suelen utilizar estas soluciones para gestionar los dispositivos de la empresa, no los personales.

Amenazas emergentes de spyware

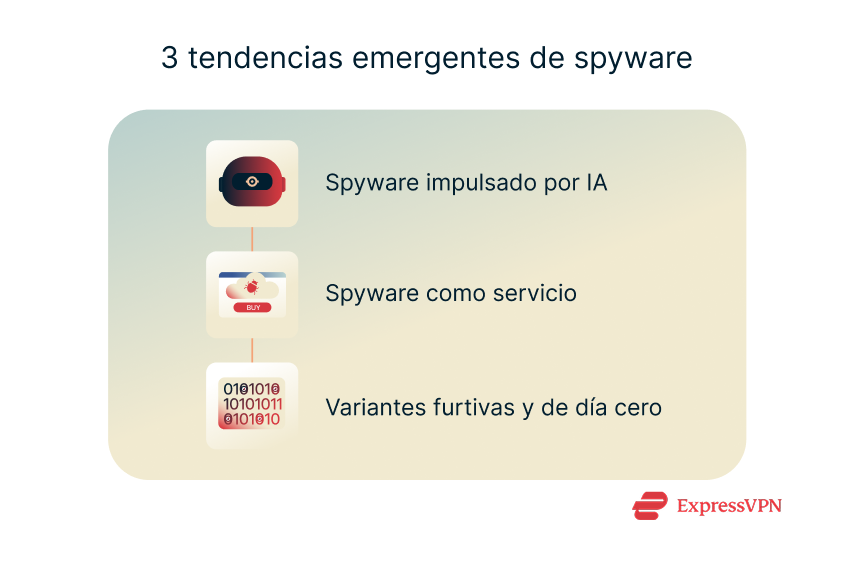

El spyware está evolucionando rápidamente y se está convirtiendo en una de las ciberamenazas más peligrosas de la actualidad. Ahora, los atacantes modernos tienen acceso a herramientas avanzadas que hacen que el spyware sea más difícil de detectar, más fácil de usar y mucho más peligroso. Desde la vigilancia basada en IA hasta los servicios completos de suscripción a spyware, estas son algunas de las principales tendencias que se deben vigilar.

Spyware impulsado por IA

La IA no cambia la forma en que el spyware recopila datos; el spyware ya registra todo lo que puede. Pero lo que sí cambia la IA es la forma en que se analizan esos datos. Con la IA, los delincuentes pueden examinar grandes cantidades de información robada de manera más eficiente, lo que les facilita extraer información valiosa, identificar patrones y seleccionar a sus víctimas más eficazmente.

Y no solo lo utilizan los ciberdelincuentes. Incluso las agencias gubernamentales han comenzado a experimentar con ella. Por ejemplo, el ejército estadounidense utilizó herramientas de IA durante un ejercicio de entrenamiento militar no solo para simular la recopilación de datos a gran escala, sino también para interpretar y analizar la información, lo que demostró cómo la IA generativa puede ayudar en las operaciones de vigilancia e inteligencia.

Spyware como servicio

El spyware se ha convertido en un producto comercial. Al igual que los modelos de software como servicio (SaaS), las plataformas de spyware como servicio permiten que los clientes se suscriban a potentes herramientas de vigilancia con acceso a asistencia técnica, actualizaciones periódicas y funciones avanzadas.

Un informe de 2023 del Grupo de Análisis de Amenazas de Google y Mandiant reveló que los proveedores de vigilancia comercial (CSV) eran responsables del 64% de todas las vulnerabilidades explotadas que tenían como objetivo los dispositivos móviles y los navegadores, subrayando lo extendidos que se han vuelto estos servicios.

Aunque este modelo reduce el umbral de entrada, también aumenta el riesgo de abuso por parte de usuarios malintencionados o menos experimentados. Las reservas legales y éticas siguen aumentando, pero la popularidad de este modelo de negocio no muestra signos de desaceleración.

Variantes furtivas y de día cero

Muchas herramientas modernas de spyware se basan en exploits de día cero (vulnerabilidades de seguridad previamente desconocidas) para obtener acceso a los sistemas antes de que estén disponibles los parches. Estos fallos pueden pasar desapercibidos durante semanas o incluso meses, lo que permite que el spyware funcione sin ser detectado.

Este tipo de spyware suele utilizar métodos de evasión avanzados para permanecer oculto ante las herramientas de detección, como ocultar su actividad dentro de procesos legítimos del sistema o desactivar temporalmente las medidas de protección. Estas técnicas hacen que el spyware moderno sea mucho más difícil de detectar y eliminar, y a menudo requieren herramientas especializadas o la intervención de expertos.

Preguntas frecuentes: Preguntas comunes sobre el spyware

¿Cuáles son algunos ejemplos comunes de spyware?

Hay muchas formas de spyware, pero las más comunes son los keyloggers, los monitores del sistema, los ladrones de información y los troyanos camuflados como apps legítimas. Muchas herramientas de spyware están diseñadas para robar contraseñas, vigilar objetivos de alto perfil con fines de espionaje o preparar el terreno para futuros ataques.

¿El spyware puede operar sin acceso a Internet?

Sí, pero con limitaciones. Mientras está desconectado de Internet, el spyware puede registrar las pulsaciones de teclas, tomar capturas de pantalla y recopilar datos locales. Sin embargo, necesita Internet para transmitir esos datos al atacante. Mientras tanto, el spyware almacena todo en silencio en tu dispositivo. Cuando te reconectas a una red, puede enviar los datos recopilados a su operador.

¿Cuál es la diferencia entre malware y spyware?

Todo el spyware es malware, pero no todo el malware es spyware. El malware es un término amplio para cualquier software malicioso, como virus, ransomware, gusanos y otros. El spyware es una subcategoría centrada en la vigilancia. Su objetivo no es dañar los sistemas, sino observar en silencio y reportar la actividad del usuario.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN